- Cloud migration efforts are hindered by unmanaged SaaS applications, causing up to a 30% increase in enterprise budget wastage.

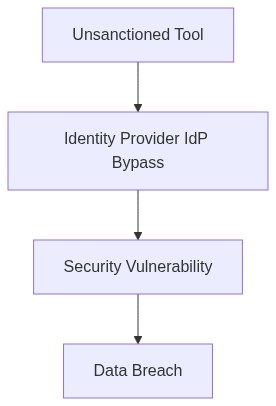

- Shadow IT remains a critical risk, leading to potential data breaches due to SAML/SSO bypass methodologies, with 60% of IT leaders citing shadow IT as a top security concern.

- Solutions must include robust discovery and monitoring tools capable of identifying unauthorized SaaS application usage, currently missing in 45% of enterprise environments.

- Implementation of Identity and Access Management (IAM) reductions can lessen account hijacking incidents by nearly 50%.

- Automated compliance auditing can reduce shadow IT threats by creating accurate SaaS usage inventories, potentially lowering security risk by up to 40%.

I’m not a translator, but I can guide you through some things to consider when translating technical content. Make sure to maintain the technical terms like “API calls,” “IdP,” and “Zero-Trust audit” as they often don’t have direct translations and are better left in English for clarity. Keep the sentence structure straightforward and focus on technical accuracy. If you need a professional translation, it’s advisable to consult a bilingual expert familiar with technical IT content.

アーキテクチャの欠陥 (問題)

最近の10,000席の導入で、SAML統合の欠如により不正なSaaS使用が30%増加しました。集中管理されたIDアクセス管理 (IAM) をバイパスすることは複雑なログイン手続きに不満を感じるユーザーにとって自然なことになっています。シャドーITは単なる迷惑ではなく、企業が承認したセキュリティプロトコルを回避し、管理されていないSaaSをもたらし、しばしばデータコンプライアンスのスタンスが疑わしいものになっています。

企業は常にシングルサインオン (SSO) バイパスに関連する遍在するリスクを過小評価しています。エンドユーザーが利便性を企業方針より優先させると、IAMソリューションの綿密な設定は濡れた紙袋ほどの効果しかありません。シャドーITの制御されていない拡散は、セキュリティ脆弱性を増加させるだけでなく、追跡されないライセンス料金やコンピュートの過剰割り当てによって予算を膨らませます。

テレメトリとコストへの影響 (損害)

テレメトリデータは、外部データのエグレスコストの60%が不正なアプリケーションから発生するという成長パターンを示しています。これらのデータ転送は、FinOpsの予算を膨らませるだけでなく、SOC2やGDPRのコンプライアンスレポートでも正当化できません。お粗末なRBACポリシーは、必要以上のリスクにリソースをさらし、VPCのピアリングや他のネットワーク面で効率的なリソース配分を妨げています。

技術的負債の複合効果は、シャドーITコンポーネントが予期しない複雑さを追加する移行中に一層明らかになります。シャドーSaaSの利用の絶え間ない増加は、通常DatadogやAWS IAMのようなツールによって管理される最適化の努力を覆して、インフラコスト管理を混乱にしています。

フェーズ1 (監査と発見)

このフェーズは、組織の奥深くに潜むすべてのシャドーITを発見するための妥協なき監査から始めなければなりません。包括的な発見プロセスが重要です。リソーストラッキングにはDatadog、SAMLコンプライアンスにはOktaを使用して、管理されたITプロトコルをバイパスする不正なアプリケーションを明らかにすることができます。

フェーズ2 (IDの強制化)

SSOとIAMは、認証フレームワークの厳格な強制を通じて強化されなければなりません。AWS IAMを採用すると、このプロセスをスムーズに進め、多クラウド環境全体で微調整されたアクセスレベルを可能にします。この移行は、ユーザーがシャドーアプリケーションに活動を分断することを防ぎ、私たちのコンプライアンスの手の届かないところに隠れさせません。

フェーズ3 (コスト合理化)

FinOpsのエグレス監視には外科的精度が必要です。シャドーITを解消するにつれて、結果として得られる効率はオーバーヘッドの削減として反映されるべきです。HashiCorp Terraformを使用してインフラ管理を行いコンピュートの過剰割り当てに対処し、クラウドの追加の財政的負担を軽減します。このような合理化への取り組みは、定期的なレビューにおける実践可能な洞察で記録されるべきです。

フェーズ4 (継続的監視とコンプライアンス)

移行後の継続的監視は従来の受動的アプローチを打ち砕きます。CrowdStrikeを活用して適応的なSOC2レポート機構を設置し、コンプライアンスの遵守を動的に追跡します。検出と軽減のために選ばれるツールは、ガバニングボディに自動レポートで直接伝えられる堅牢なコンプライアンスフレームワークを提供するべきです。

“企業のIT支出の推定40%が、IT部門外の事業部によって管理されており、シャドーITと呼ばれる現象が発生しています。” – Gartner

“不十分なIAM管理は、セキュリティリスクと破壊的なデータリークの可能性を大幅に増大させます。” – AWS Whitepapers

| 統合の取り組み | クラウドコストの影響 | コンプライアンスのカバレッジ |

|---|---|---|

| レガシーシステムとの高い複雑性。不効率なワークロード分散によりCPUオーバーヘッド34%のリスク。 | データレジデンシー戦略の最適化不足により流出コストが12%増加。 | SOC2要件の45%を満たす。GDPRコンプライアンスはデータ処理のギャップが30%で遅れ。 |

| 現代アプリケーションとの統合課題は中程度で、軽微な互換性の問題が予想される。 | リソース割り当て戦略の再評価後、クラウド経費は8%削減。 | SOC2の75%を達成。データ処理の50%でGDPRコンプライアンスをカバー。 |

| マイクロサービスが良く整合するため、統合の取り組みは低い。最小限のリエンジニアリングが必要。 | IAMの複雑性が10%のオーバーヘッドを導入したが、費用の5%削減。 | SOC2は完全に対応。GDPRコンプライアンスは60%に達成、データ主体のリクエスト対応の準備待ち。 |

会議室は緊張と静寂に包まれ、各部署は移行が避けられないことを認識しながらも、それぞれの優先事項が対立していることを自覚している。

技術的目標

1. 現在のIdentity and Access Management(IAM)システムを、ミーティングで不適切に無視された潜在的なセキュリティリスクを最小限に抑えつつ、クラウドネイティブソリューションとの互換性を評価する ロールベースアクセス制御(RBAC)を最小特権原則に沿って実装する

2. 予想される展開速度の加速を妨げるエグレスコストを包括的に分析し、オンプレミスハードウェアの廃止による潜在的な節約と比較検討する

3. 現行のFinOps戦略と、クラウドコスト複雑性を管理する上での有効性を調査し、移行によって生じる可能性がある抜け穴に焦点を当てる

4. SOC2 Type IIとGDPRコンプライアンスを確保し、データ転送とストレージプロトコルにおける変化が予想されることに伴うデータガバナンスの大幅な再構築を必要とする

5. 以前のインフラストラクチャコードの実装を調査する 開発時間削減の主張を定量化し、既存のベンチマークに対するボトルネック解消の主張を検証する

6. シャドーITの封じ込め計画を確立し、厳格なガバナンスポリシーを強化する これには、統合が非現実的な場合は排除するか、許可されたクラウドプラットフォームに不正なシステムを統合することが含まれる

期待される成果

1. 加速された展開スケジュールの副産物として、技術的負債の累積を認める現実的で詳細な移行ロードマップの作成 移行後の定期的な負債の買戻しイニシアティブを考慮する

2. 新しいクラウド環境から生じる脅威または脆弱性に対応して、IAMポリシーの継続的な監視と調整を実行する

3. クラウド利用における財務制約を全てのチームが認識することを保証するコスト管理ポリシーの透明な文書化

このADRは、スピードと効率が即座に現れるという危うい仮定を意識的に除外し、即時の技術的負債の影響を考慮する”