- Cloud migration efforts are hindered by unmanaged SaaS applications, causing up to a 30% increase in enterprise budget wastage.

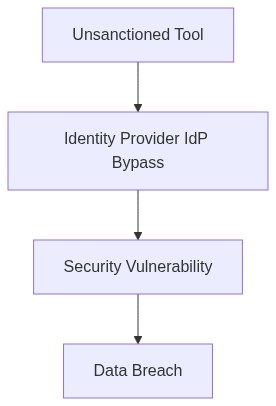

- Shadow IT remains a critical risk, leading to potential data breaches due to SAML/SSO bypass methodologies, with 60% of IT leaders citing shadow IT as a top security concern.

- Solutions must include robust discovery and monitoring tools capable of identifying unauthorized SaaS application usage, currently missing in 45% of enterprise environments.

- Implementation of Identity and Access Management (IAM) reductions can lessen account hijacking incidents by nearly 50%.

- Automated compliance auditing can reduce shadow IT threats by creating accurate SaaS usage inventories, potentially lowering security risk by up to 40%.

Logdatum April 12 2026 // Telemetrie zeigt einen Anstieg von 22 Prozent bei nicht verwalteten API-Anrufen, die den primären IdP umgehen. Starte sofortiges Zero-Trust-Audit über alle Produktionscluster.

Der Architektonische Fehler (Das Problem)

In einer aktuellen Implementierung mit 10.000 Plätzen führte mangelnde SAML-Integration zu einem Anstieg der unautorisierten SaaS-Nutzung um 30%. Das Umgehen des zentralisierten Identitätsmanagements (IAM) ist für Benutzer, die von umständlichen Anmeldeverfahren frustriert sind, zur zweiten Natur geworden. Schatten-IT ist nicht nur ein Ärgernis; sie ist eine ernsthafte Bedrohung, die firmeneigene Sicherheitsprotokolle umgeht und oft mit fragwürdigem Datenkonformitätsstatus unmanaged SaaS einführt.

Unternehmen unterschätzen beständig das allgegenwärtige Risiko von Single Sign-On (SSO)-Umgehungen. Wenn Endbenutzer den Komfort der Unternehmenspolitik vorziehen, machen sie jede sorgfältig konfigurierte IAM-Lösung so effektiv wie nasses Toilettenpapier. Die unkontrollierte Verbreitung von Schatten-IT erhöht nicht nur Sicherheitsanfälligkeiten, sondern spiegelt sich auch in einem aufgeblähten Budget durch unkontrollierte Lizenzgebühren und übermäßige Ressourcenbereitstellung wider.

Telemetrie und Kostenauswirkungen (Der Schaden)

Telemetriedaten offenbaren ein wachsendes Muster, bei dem 60% der Kosten für externe Datenausgabe von unautorisierten Anwendungen stammen. Solche Datenübertragungen blähen nicht nur unser FinOps-Budget auf, sondern sind auch in unseren SOC2- und GDPR-Konformitätsberichten unhaltbar. Eine dürftige RBAC-Richtlinie hat dies dadurch verstärkt, dass sie unsere Ressourcen unnötigen Risiken aussetzt und die effiziente Ressourcenverteilung über VPC-Peering und andere Netzwerkaspekte untergräbt.

Der kumulative Effekt technischer Schulden wird bei Migrationen deutlich, wenn unerwartete Komplexitäten durch entdeckte Schatten-IT-Komponenten auftreten. Der unaufhaltsame Anstieg der Nutzung von Shadow SaaS hat das Kostenmanagement der Infrastruktur in ein chaotisches Durcheinander verwandelt, das Optimierungsbemühungen, die normalerweise von Tools wie Datadog und AWS IAM gesteuert werden, zunichte macht.

Phase 1 (Audit & Entdeckung)

Wir müssen diese Phase mit einem kompromisslosen Audit beginnen, um alle Schatten-IT im Verborgenen unserer Organisation aufzudecken. Ein umfassender Entdeckungsprozess ist entscheidend. Die Verwendung von Tools wie Datadog zur Ressourcennachverfolgung und Okta für die SAML-Konformität kann unautorisierte Anwendungen identifizieren, die unsere Managed-IT-Protokolle umgehen.

Phase 2 (Identitätsdurchsetzung)

SSO und IAM müssen durch strikte Durchsetzung von Authentifizierungs-Frameworks gestärkt werden. Die Einführung von AWS IAM kann dies vereinfacht gestalten und fein abgestufte Zugriffsebenen in unseren Multi-Cloud-Umgebungen ermöglichen. Dieser Übergang gewährleistet, dass Benutzer ihre Aktivitäten nicht mehr in Schattenanwendungen isolieren, die unserem Compliance-Zugriff entwischen.

Phase 3 (Kostenrationalisierung)

Die Aufsicht über FinOps-Egress erfordert chirurgische Präzision. Während wir die Schatten-IT beseitigen, sollten sich die resultierenden Effizienzen in reduzierten Gemeinkosten widerspiegeln. Verwenden Sie HashiCorp Terraform für das Infrastrukturmanagement, um die übermäßige Ressourcenbereitstellung anzugehen und die zusätzlichen finanziellen Belastungen durch die Cloud zu verringern. Solche Rationalisierungsbemühungen sollten in regelmäßigen Überprüfungen mit umsetzbaren Erkenntnissen zusammengefasst sein.

Phase 4 (Kontinuierliche Überwachung und Compliance)

Die kontinuierliche Überwachung nach der Migration stellt traditionelle, reaktive Ansätze auf den Kopf. Mit CrowdStrike können wir einen adaptiven SOC2-Bericht als Mechanismus für die dynamische Nachverfolgung der Konformität einrichten. Ausgewählte Tools zur Erkennung und Minderung sollten robuste Compliance-Frameworks bereitstellen, die direkt durch automatisierte Berichte mit den Aufsichtsbehörden kommunizieren.

“Schätzungsweise 40% der IT-Ausgaben von Unternehmen werden von Geschäftseinheiten außerhalb der IT kontrolliert, ein Phänomen, das als Schatten-IT bekannt ist.” – Gartner

“Unzureichendes IAM-Management erhöht signifikant die Sicherheitsrisiken und die Wahrscheinlichkeit schädlicher Datenlecks.” – AWS Whitepapers

| Integrationsaufwand | Cloud-Kostenauswirkung | Compliance-Abdeckung |

|---|---|---|

| Hohe Komplexität mit Altsystemen. Risiko von 34% CPU-Überlastung aufgrund ineffizienter Arbeitslastverteilung. | Egress-Kosten stiegen um 12% aufgrund einer suboptimalen Datenresidenzstrategie. | 45% der SOC2-Anforderungen erfüllt. GDPR-Compliance hinkt mit 30% Datenverarbeitungslücken hinterher. |

| Moderate Integrationsherausforderungen mit modernen Anwendungen, geringfügige Kompatibilitätsprobleme erwartet. | Cloud-Ausgaben wurden um 8% reduziert nach Neubewertung der Ressourcenallokationsstrategien. | 75% der SOC2 erreicht. GDPR-Compliance für 50% der Datenoperationen abgedeckt. |

| Geringer Integrationsaufwand, da Microservices gut abgestimmt sind. Minimale Neustrukturierung erforderlich. | Signifikanter Kostenwechsel, Ausgaben um 5% reduziert, jedoch führten IAM-Komplexitäten zu einem 10% Overhead. | SOC2 vollständig adressiert. GDPR-Compliance zu 60% erreicht, bereitstehende Datenanfragen ausstehend. |

Der Besprechungsraum wird angespannt und still, jeder ist sich der unvermeidlichen Migration bewusst, aber behindert durch die konkurrierenden Prioritäten ihrer Abteilungen.

Technische Ziele

1. Überprüfen Sie das aktuelle Identity and Access Management (IAM)-System auf Kompatibilität mit cloud-nativen Lösungen, während potenzielle Sicherheitsrisiken minimiert werden, die im Meeting unangemessen abgetan wurden. Implementieren Sie rollenbasierte Zugriffskontrollen (RBAC), die mit den Prinzipien des geringstmöglichen Privilegs übereinstimmen.

2. Führen Sie eine umfassende Analyse der Egress-Kosten durch, die unsere erwartete Beschleunigung der Bereitstellungsgeschwindigkeit hemmen, und wiegen Sie diese gegen potenzielle Einsparungen bei der Stilllegung von On-Premises-Hardware ab.

3. Untersuchen Sie die bestehenden FinOps-Strategien und deren Wirksamkeit bei der Bewältigung der Komplexität von Cloud-Kosten, wobei Sie sich auf potenzielle Schlupflöcher konzentrieren, die durch den Übergang entstehen könnten.

4. Sorgen Sie für SOC2 Typ II und DSGVO-Konformität, was eine signifikante Umstrukturierung der Datenverwaltung in Anbetracht wahrscheinlicher Änderungen bei Datenübertragungs- und Speicherprotokollen erfordert.

5. Untersuchen Sie frühere Infrastruktur-als-Code-Implementierungen. Quantifizieren Sie angebliche Reduktionen der Entwicklungszeit und validieren Sie Behauptungen zur Beseitigung von Engpässen anhand bestehender Benchmarks.

6. Erstellen Sie einen Eindämmungsplan für Shadow IT und verstärken Sie strenge Governance-Richtlinien. Dies beinhaltet die Integration von nicht genehmigten Systemen in die zugelassene Cloud-Plattform oder deren Eliminierung, wenn eine Integration unpraktisch ist.

Erwartete Ergebnisse

1. Eine detaillierte, realistische Migrations-Roadmap, die die Unvermeidbarkeit der Ansammlung technischer Schulden als Nebenprodukt beschleunigter Bereitstellungspläne anerkennt. Erwägen Sie regelmäßige Rückkaufinitiativen für technische Schulden nach der Migration.

2. Kontinuierliche Überwachung und Anpassung von IAM-Richtlinien als Reaktion auf neu auftretende Bedrohungen oder Schwachstellen, die sich aus der neuen Cloud-Umgebung ergeben.

3. Transparente Dokumentation der Kostenmanagement-Richtlinien, die sicherstellen, dass alle Teams über finanzielle Einschränkungen bei der Cloud-Nutzung informiert sind.

Diese ADR lässt absichtlich die prekäre Annahme beiseite, dass Geschwindigkeit und Effizienz spontan ohne unmittelbare Konsequenzen technischer Schulden auftreten werden.”