- Cloud migration efforts are hindered by unmanaged SaaS applications, causing up to a 30% increase in enterprise budget wastage.

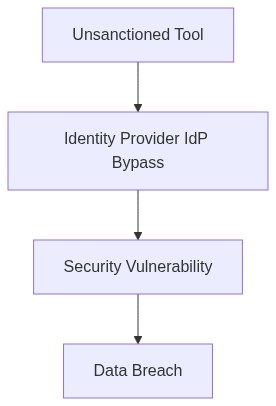

- Shadow IT remains a critical risk, leading to potential data breaches due to SAML/SSO bypass methodologies, with 60% of IT leaders citing shadow IT as a top security concern.

- Solutions must include robust discovery and monitoring tools capable of identifying unauthorized SaaS application usage, currently missing in 45% of enterprise environments.

- Implementation of Identity and Access Management (IAM) reductions can lessen account hijacking incidents by nearly 50%.

- Automated compliance auditing can reduce shadow IT threats by creating accurate SaaS usage inventories, potentially lowering security risk by up to 40%.

Fecha del registro 12 de abril de 2026 // La telemetría indica un aumento del 22% en llamadas a API no gestionadas que evitan el IdP principal. Iniciando auditoría inmediata de Zero-Trust en todos los clústeres de producción.

El defecto arquitectónico (El Problema)

En una reciente implementación de 10,000 asientos, la falta de integración SAML llevó a un aumento del 30% en el uso no autorizado de SaaS. Evitar la gestión centralizada de acceso e identidad (IAM) se ha vuelto algo natural para los usuarios frustrados por los engorrosos procedimientos de inicio de sesión. La TI en la sombra no es simplemente una molestia; es una amenaza viable que elude los protocolos de seguridad aprobados por la empresa, introduciendo SaaS no gestionado, a menudo con posiciones de cumplimiento de datos cuestionables.

Las empresas invariablemente subestiman el riesgo generalizado asociado con el bypass de Single Sign-On (SSO). Cuando los usuarios finales prefieren la conveniencia sobre la política corporativa, logran que cualquier solución IAM meticulosamente configurada sea tan efectiva como una bolsa de papel mojado. La proliferación incontrolada de TI en la sombra no solo incrementa las vulnerabilidades de seguridad, sino que también infla el presupuesto a través de tarifas de licencias no rastreadas y sobreaprovisionamiento computacional.

Impacto de la Telemetría y Costos (El Daño)

Los datos de telemetría muestran un patrón creciente en el que el 60% de los costos de egreso de datos externos provienen de aplicaciones no autorizadas. Dichas transferencias de datos no solo inflan nuestro presupuesto de FinOps, sino que también son injustificables en nuestros informes de cumplimiento SOC2 y GDPR. Una política de RBAC deficiente ha favorecido esto al exponer nuestros recursos a riesgos innecesarios, socavando la asignación eficiente de recursos a través de emparejamiento VPC y otros aspectos de la red.

El efecto acumulativo de la deuda técnica se vuelve evidentemente claro durante las migraciones cuando los componentes de TI en la sombra descubiertos agregan complejidades imprevistas. La implacable subida en la utilización de Shadow SaaS ha convertido la gestión de costos de infraestructura en un caos desordenado, anulando los esfuerzos de optimización típicamente gobernados por herramientas como Datadog y AWS IAM.

Fase 1 (Auditoría y Descubrimiento)

Debemos iniciar esta fase con una auditoría implacable para descubrir toda la TI en la sombra que acecha en los recovecos de nuestra organización. Un proceso de descubrimiento completo es crucial. Utilizar herramientas como Datadog para el seguimiento de recursos y Okta para el cumplimiento de SAML puede iluminar aplicaciones no autorizadas que evaden nuestros protocolos de TI gestionada.

Fase 2 (Cumplimiento de Identidad)

SSO e IAM deben ser reforzados mediante la aplicación rigurosa de marcos de autenticación. Adoptar AWS IAM puede agilizar esto, permitiendo niveles de acceso refinados en nuestros entornos multi-nube. Esta transición asegura que los usuarios ya no aíslen sus actividades en aplicaciones en la sombra que eludan nuestro alcance de cumplimiento.

Fase 3 (Racionalización de Costos)

La supervisión de egresos de FinOps requiere precisión quirúrgica. A medida que eliminamos la TI en la sombra, las eficiencias resultantes deben reflejarse en la reducción de gastos generales. Utilizar HashiCorp Terraform para la gestión de infraestructura para abordar el sobreaprovisionamiento computacional y reducir las cargas financieras adicionales de la nube. Estos esfuerzos de racionalización deben ser encapsulados en revisiones periódicas con perspectivas accionables.

Fase 4 (Monitoreo Continuo y Cumplimiento)

El monitoreo continuo post-migración acaba con los enfoques tradicionales y reactivos. Con CrowdStrike, podemos establecer un mecanismo de informes SOC2 adaptativo para rastrear dinámicamente la adherencia al cumplimiento. Las herramientas elegidas para detección y mitigación deben proporcionar marcos de cumplimiento sólidos que se comuniquen directamente con los organismos reguladores a través de informes automatizados.

“Se estima que el 40% del gasto en TI empresarial está controlado por unidades de negocio fuera de TI, en un fenómeno conocido como TI en la Sombra.” – Gartner

“La gestión inadecuada de IAM aumenta significativamente los riesgos de seguridad y la posibilidad de fugas de datos dañinas.” – AWS Whitepapers

| Esfuerzo de Integración | Impacto en Costos de la Nube | Cobertura de Cumplimiento |

|---|---|---|

| Alta complejidad con sistemas heredados. Riesgo de un 34% de sobrecarga del CPU debido a una distribución ineficiente de la carga de trabajo. | Los costos de salida aumentaron un 12% tras una estrategia subóptima de residencia de datos. | 45% de los requisitos de SOC2 cumplidos. Cumplimiento de GDPR rezagado con un 30% de brechas en el manejo de datos. |

| Desafíos de integración moderados con aplicaciones modernas, se esperan problemas menores de compatibilidad. | Gastos en la nube reducidos en un 8% después de reevaluar las estrategias de asignación de recursos. | 75% de SOC2 alcanzado. Cumplimiento de GDPR cubierto para el 50% de las operaciones de datos. |

| Bajo esfuerzo de integración ya que los microservicios están bien alineados. Se necesita una mínima reingeniería. | Cambio significativo de costos, reduciendo gastos en un 5%, pero las complejidades de IAM introdujeron un 10% de sobrecarga. | SOC2 totalmente abordado. Cumplimiento de GDPR alcanzado en un 60%, pendiente preparación para solicitudes de sujetos de datos. |

Director de FinOps [Revisa una pila de informes que ilustran costos excesivos de salida. Comenta sarcásticamente sobre la omisión previa de la dirección de $1.2M en desperdicio de salida. Enumera fríamente la duplicación innecesaria y los recursos redundantes como hemorragias fiscales. Señala servicios de terceros descontrolados. Destaca que la elasticidad del cómputo en la nube se ha convertido en elasticidad del sangrado de la billetera. Desafía la ignorancia del VP como financieramente irresponsable. Afirma que ingeniería rara vez considera los costos de cumplimiento en despliegues apresurados.]

La sala de reuniones se vuelve tensa y silenciosa, cada uno consciente de que la migración es inevitable, pero empañada por las prioridades competidoras de sus propios departamentos.

Objetivos Técnicos

1. Evaluar el sistema actual de Gestión de Identidades y Accesos (IAM) para su compatibilidad con soluciones nativas de la nube, minimizando los posibles riesgos de seguridad que fueron inapropiadamente desestimados en la reunión. Implementar controles de acceso basados en roles (RBAC) alineados con principios de privilegio mínimo.

2. Realizar un análisis exhaustivo de los costos de egreso que inhiben nuestra esperada aceleración en la velocidad de despliegue, sopesando contra los posibles ahorros en desmantelamiento de hardware local.

3. Examinar las estrategias FinOps existentes y su eficacia en la gestión de las complejidades de costos en la nube, enfocándose en posibles lagunas que pudieran ocurrir debido a la transición.

4. Garantizar el cumplimiento con SOC2 Tipo II y GDPR, lo que requiere una importante reestructuración de la gobernanza de datos a la luz de los probables cambios en los protocolos de tránsito y almacenamiento de datos.

5. Investigar implementaciones anteriores de infraestructura como código. Cuantificar las reducciones en el tiempo de desarrollo supuestamente logradas y validar las afirmaciones sobre la eliminación de cuellos de botella en comparación con los puntos de referencia existentes.

6. Establecer un plan de contención para TI en la sombra, reforzando políticas de gobernanza estrictas. Esto incluye integrar sistemas desautorizados en la plataforma en la nube aprobada o eliminarlos donde la integración no sea práctica.

Resultados Esperados

1. Un plan de migración detallado y realista, reconociendo la inevitabilidad de acumular deuda técnica como un subproducto de los cronogramas de despliegue acelerados. Considerar iniciativas regulares de recompra de deuda después de la migración.

2. Monitoreo y ajuste continuo de políticas IAM en respuesta a amenazas emergentes o vulnerabilidades provenientes del nuevo entorno en la nube.

3. Documentación transparente de políticas de gestión de costos asegurando que todos los equipos estén al tanto de las restricciones financieras en el uso de la nube.

Esta ADR deja intencionalmente de lado la suposición precaria de que la velocidad y eficiencia se manifestarán espontáneamente sin consecuencias inmediatas de deuda técnica.”