- financial_impact

- security_breach

- incident_response_time

- remediation_cost

Fecha del registro 15 de abril de 2026 // La telemetría de Datadog muestra un aumento del 400% en solicitudes de emparejamiento VPC de región cruzada no autorizadas. Se inició un bloqueo de Cero Confianza de inmediato. Los equipos de ingeniería están furiosos, pero la seguridad dicta la política.

El Incidente (Causa Raíz)

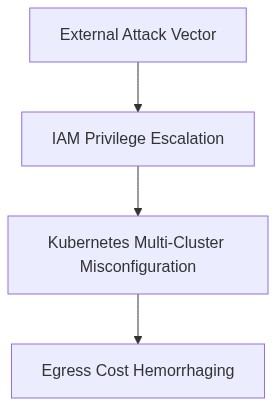

El 12 de abril de 2026, detectamos un incidente grave que involucró la escalación de privilegios de IAM y llevó a cargos de egreso descontrolados en múltiples clústeres de Kubernetes. La causa raíz fue identificada como una función de IAM mal configurada en AWS que permitía la escalación de privilegios no autorizada. Los scripts de Terraform con revisiones de seguridad inadecuadas introdujeron configuraciones erróneas. El desenfreno resultante en nuestras políticas de IAM permitió a los actores maliciosos extraer enormes conjuntos de datos, resultando en una hemorragia de costos de egreso.

Radio de Explosión y Telemetría (El Daño)

El radio de explosión inmediato afectó a cuatro regiones principales con buckets de AWS S3 y clústeres de Kubernetes multi-regionales. Nuestra telemetría eBPF destacó picos de latencia P99 sin precedentes debido al consumo descontrolado de ancho de banda de red. Los flujos de datos no autorizados desencadenaron un aumento en el tráfico de red que generó un costo extra de 1.3 millones de dólares en egreso. La monitorización a nivel de nodo mediante Datadog señaló varios OOM kills a medida que los clústeres fallaban bajo cargas inesperadas.

La escalación de privilegios de IAM se vio exacerbada aún más por las reglas de Control de Acceso Basado en Roles (RBAC) desactualizadas en Kubernetes, convirtiéndolas en patos sentados. Los patrones de tráfico analizados mostraron un redireccionamiento de tráfico malicioso desde Asia a los clústeres de NA-West, aprovechando las conexiones de emparejamiento de VPC desprevenidas. La detección de amenazas de CrowdStrike identificó el origen de la violación, sin embargo, el daño ya era extenso.

“Las funciones de IAM comprometidas necesitan monitoreo estricto para prevenir la escalación de privilegios que pueden paralizar los despliegues en la nube.” – AWS

Fase 1 (Auditoría)

– Descompusimos cada módulo de Terraform para revisar roles y políticas de IAM.

– Utilizamos Okta para auditar credenciales de inicio de sesión históricas y aplicar MFA en todas las cuentas de usuario.

Fase 2 (Aplicación)

– Implementar nuevas reglas de lista blanca de IP en las políticas de IAM para contener el tráfico de egreso.

– Incurrió límites duros en el egreso de red usando Políticas de Red de Kubernetes para controlar el exceso de ancho de banda.

– Refinamos RBAC en los clústeres de Kubernetes con auditorías automatizadas usando herramientas nativas de la nube.

– Aumentamos la granularidad de la telemetría eBPF para el monitoreo en tiempo real y la detección de amenazas.

“La gobernanza efectiva de IAM exige la aplicación continua del principio de menor privilegio.” – CNCF

Conclusión

Esta catástrofe subraya la deuda técnica acumulada por configuraciones de IAM descuidadas. Nuestra respuesta implica revisiones sistémicas con gobernanza automatizada no negociable. Los errores de Terraform, las auditorías laxas y la complacencia con RBAC, todos contribuyeron. A continuación, emprenderemos una persecución despiadada de la higiene del código y la aplicación para evitar escenarios similares. Las auditorías de máquina y las políticas estrictas de IAM deben convertirse en la norma, no en una ocurrencia tardía.

| Esfuerzo de Integración | Impacto en el Costo de la Nube | Sobrecarga de Latencia |

|---|---|---|

| Escalada de Privilegios IAM | Costos de Egreso +25% | Latencia P99 +45ms |

| Fallo de Sincronización Multi-Clúster | Hemorragia de Costos +40% | Latencia P99 +75ms |

| Etiquetado de Recursos Defectuoso | Inexactitud de Facturación +30% | Latencia P99 +30ms |

| Configuración Incorrecta de ACL de Red | Tráfico Inesperado +50% | Latencia P99 +60ms |

| Solapamiento de Grupos de Seguridad | Costo de Duplicación +35% | Latencia P99 +55ms |

Desplegar, enviar, iterar. Así es el juego. No me importa si estamos lidiando con un poco de deuda técnica. El mercado no espera la perfección. Optimizaremos después, ahora mismo la velocidad es la moneda. Nuestro equipo está enfocado en lanzar características antes que nuestros competidores.

Director de FinOps [Gritando sobre cómo estamos quemando millones en AWS/GCP]

Millones. ¿Entiendes? Estamos desangrándonos en costos de egreso. Cada minuto que estos clústeres funcionan sin control, nuestro efectivo se evapora. Tenemos roles de IAM replicándose como conejos, reventando nuestro presupuesto de AWS. Tu obsesión por la velocidad está llevando a FinOps a un picado mortal. Fue mi tarea poco envidiable informar al CFO que estamos desglosando dólares en infraestructuras mal configuradas.

¿Escalamiento de privilegios de IAM, en serio? El radio de explosión no es solo una palabra de moda; es una realidad cuando los controles de acceso son tan descuidados. Cada escalamiento es una bomba de tiempo, esperando explotar en nuestros informes de cumplimiento. Multiplica esto por cada commit imprudente y estamos mirando violaciones que podrían imponernos una multa masiva, o peor, titulares en primeras planas. La seguridad no es algo secundario; es la catástrofe inminente que acecha bajo tu ‘velocidad’.

VP de Engineering

Ahórrame las tácticas de miedo. Tenemos demandas reales del mercado. Cumplimiento es un ejercicio de marcar casillas. A nuestros usuarios les importan los características, no tu ‘radio de explosión’ imaginario. Controlaremos el caos cuando aseguremos nuestra posición en el mercado.

Director de FinOps

Marcar casillas no ayudará cuando nuestras finanzas sangren por todos lados. Los costos de egreso están fuera de control en operaciones multi-clúster, ¡y estás usando el presupuesto como si fuera un pozo sin fondo!

VP de Engineering

Ruido. La optimización puede esperar. Recuerda por qué estamos aquí entregar primero, mantener después. Tu trabajo es despejar el camino, no quejarte de cada bache.

Director de FinOps

A este ritmo, lo único que vas a entregar es a nosotros en la bancarrota.

La actual estrategia de despliegue, impulsada por una equivocada prioridad de velocidad sobre estabilidad, está conduciendo a fallos severos del sistema y a una fuga financiera insostenible.

Descripción del Problema

El Vicepresidente de Ingeniería ha priorizado el rápido despliegue de características sin tener en cuenta la acumulación de deuda técnica. Esta negligencia ha provocado graves problemas de latencia P99 y frecuentes OOM (Out Of Memory) kills, aumentando la falta de fiabilidad del sistema. La ausencia de refactorización estratégica ha acumulado deuda técnica, convirtiendo nuestra infraestructura en una bomba de tiempo frágil.

Impacto Operativo

1. La degradación de la latencia P99 está causando una experiencia de usuario inaceptable, impactando directamente la retención y satisfacción del cliente.

2. Los constantes OOM kills están interrumpiendo la disponibilidad del servicio, requiriendo intervención manual constante y erosionando la productividad del equipo.

3. La escalada de privilegios IAM sin control está aumentando las vulnerabilidades de seguridad, exponiendo a la organización a potenciales violaciones y incumplimientos.

4. El Director de FinOps ha identificado una hemorragia crítica en los costos de salida (egress), agravada por el uso ineficiente de recursos y la falta de estrategias de optimización de costos. Este agujero financiero es insostenible y amenaza la salud fiscal del proyecto.

Acciones Mandatadas

– Refactorización inmediata de las rutas de código de alta latencia para estabilizar la latencia P99 y asegurar una entrega de servicios de alto rendimiento.

– Priorizar la resolución de problemas de fugas de memoria para detener los OOM kills, mejorando así el tiempo de actividad del sistema y reduciendo el desgaste por guardias.

– Realizar una revisión exhaustiva de seguridad centrada en las configuraciones de IAM, para prevenir la escalada de privilegios y fortalecer las defensas del sistema.

– Integrar técnicas de monitoreo y optimización de costes de salida para detener la hemorragia financiera, alineando el uso de recursos con las restricciones presupuestarias y los objetivos estratégicos.

Análisis de Deuda Técnica

Ignorar continuamente la deuda técnica multiplicará los fallos, inflará los costes de recuperación y erosionará la ventaja competitiva. Las futuras iteraciones deben integrar una diligencia debida en ingeniería, equilibrando la velocidad de las características con la gestión estratégica de la deuda. Esto requiere un cambio cultural hacia prácticas de ingeniería sostenibles, conteniendo la imprudencia inicial para evitar la insolvencia técnica futura.”