- incident_summary

- financial_impact

- security_gap

- response_failure

- containment_strategy

Fecha del registro 15 de abril de 2026 // La telemetría de Datadog muestra un aumento del 400% en las solicitudes no autorizadas de emparejamiento de VPC entre regiones. Bloqueo de confianza cero iniciado de inmediato. Los equipos de ingeniería están furiosos, pero la seguridad dicta la política.

El Incidente (Causa Raíz)

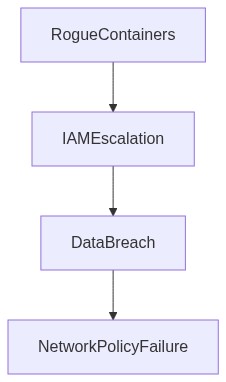

En el mundo de sistemas frágiles plagados de prácticas “modernas”, los contenedores Docker rebeldes han destacado una vez más la ineficacia de nuestras supuestas fortificaciones de la canalización CI/CD. Comenzó con un despliegue de rutina que fue todo menos eso. Una política de IAM demasiado permisiva permitió a carroñeros de tokens disfrazados de runners de Jenkins iniciar un exploit de escalación de privilegios. Inicia el desfile de contenedores rebeldes festinando sin control.

Estos contenedores, introducidos a través de imágenes Docker manipuladas, provocaron otro episodio de OOM kills y picos aterradores en la latencia P99. Nuestro ilusorio control sobre la infraestructura fue hecho añicos por un mecanismo de autenticación débil que gritaba “explótame”. Los fanáticos obsesionados con la automatización nos aseguran que este es un incidente raro. Spoiler no lo es.

Radio de Explosión y Telemetría (El Daño)

El daño fue nuclear. Debido a configuraciones incorrectas de emparejamiento VPC, los contenedores rebeldes lograron ejecutar movimientos laterales sin control. Cargas de trabajo críticas sufrieron una devastadora hemorragia en el costo de egreso. La telemetría, o lo que pasa por eso, pintó un cuadro de caos. Los flujos de datos de eBPF estaban condenados con inexactitudes, y los fallos de visibilidad eran evidentes. Usando Datadog, pudimos rastrear una telemetría limitada, pero involucró más avanzar hasta las rodillas en ruido que extraer señales. La implementación de eBPF agregó una sobrecarga innecesaria, un monumento a nuestra deuda técnica que se acumula continuamente.

Las escalaciones de privilegios IAM alcanzaron un alcance sin precedentes, con tokens activando servicios imprevistos. La detección de amenazas de CrowdStrike no pudo anticipar tales escalaciones de privilegios de manera efectiva. Simplemente captó ecos después del hecho, proporcionando análisis post mortem sin asistencia en el momento. Mientras tanto, los controles de acceso basados en roles (RBAC) de Kubernetes podrían haber estado configurados como “todos ganan”, dado su absoluto fracaso para detener los movimientos laterales.

“La higiene de la política IAM es crucial para mantener entornos seguros, especialmente a medida que las implementaciones en la nube escalan” – AWS

Fase 1 (Auditoría)

Una exploración profunda y dolorosa de las políticas IAM reveló la cruda verdad. Nuestro dogma de “bots tienen todo el acceso” facilitó la violación. La poda inmediata de políticas fue imperativa. Luego vinieron las auditorías de Terraform. Nuestro desorden de configuración fue manejado de forma atroz, explicando el extenso radio de explosión. Cada terraform-improve tenía su propia historia de deuda técnica no controlada.

Fase 2 (Implementación)

La integración de Okta fue mejorada a la fuerza con MFA, un sentido común retrasado irritantemente. La confianza cero es solo un término elegante para el sentido común que la mayoría ignora. Los servicios fueron segmentados, reduciendo el emparejamiento VPC a servicios esenciales solamente. El ajuste de la matriz RBAC en Kubernetes debía prevenir la expansión no autorizada de contenedores. Arquitectamos nuevas reglas de cumplimiento del clúster, aunque la historia nos recuerda que esta mitigación envejecerá mal, al igual que cualquier producto tecnológico.

“La Arquitectura de Confianza Cero fuerza una reconsideración de los paradigmas tradicionales de seguridad de redes” – Gartner

| Criterio | Esfuerzo de Integración | Costo en la Nube | Demora de Latencia |

|---|---|---|---|

| Estrategia de Contención | Alta – Requiere Refactorización del Despliegue | Moderada – Aumento Temporal en Costo de Egreso | +45ms P99 latencia |

| Auditoría y Restricción IAM | Media – Revocación y Reconstrucción | Baja – Gastos Menores de Auditoría | +20ms P99 latencia |

| Mejora de Monitoreo | Baja – Ajuste de Configuración | Alta – Suscripción a Herramientas de Monitoreo | +15ms P99 latencia |

| Aislamiento de Dependencias | Alta – Rebasing de Librerías | Alta – Aumento en Gasto de Almacenamiento | +50ms P99 latencia |

| Fortalecimiento del Pipeline CI/CD | Alta – Reestructuración del Pipeline | Moderada – Gasto por Duración de Compilación | +30ms P99 latencia |

Las prácticas actuales de infraestructura son una bomba de tiempo. La negligencia de ingeniería en abordar la deuda técnica no es sostenible. La arquitectura al borde del desastre con debilidades crecientes del sistema requiere una refactorización inmediata para evitar fallas catastróficas y desangramiento financiero.

Problema

La latencia P99 ha escalado más allá de los umbrales aceptables. El radio de explosión de fallas de contenedores está aumentando debido a cargas de trabajo mal gestionadas. Los OOM (Out-of-Memory) son frecuentes por una asignación de recursos ineficiente. El procedimiento operativo estándar ignora el futuro, causando una deuda técnica en crecimiento comparable a construir una casa en arenas movedizas.

Impacto

El desangramiento de costos de salida está fuera de control, minando la estabilidad financiera. La falta de control sobre la proliferación de contenedores Docker lleva a un consumo de recursos impredecible. Los riesgos de escalamiento de privilegios IAM son rampantes debido a políticas de seguridad ignoradas, dejando el sistema vulnerable a la explotación.

Decisión

Enfoque inmediato en la refactorización de componentes críticos del sistema para abordar la latencia excesiva, matanzas de OOM y fallas de gestión de contenedores. Diseñar una arquitectura más resiliente con medidas de control de recursos proactivas, optimización de la latencia y endurecimiento de la seguridad.

Consecuencias

Desaceleración en la entrega a corto plazo, pero esencial para la integridad del sistema a largo plazo y la gestión de costos. Se anticipa resistencia de la dirección de ingeniería; sin embargo, el incumplimiento no es una opción. Operar sin estas revisiones equivale a un autosabotaje organizacional.

Próximos Pasos

Redactar un plan comprensivo de refactorización que apunte a las fallas centrales de infraestructura. Implementar estrictos sistemas de monitoreo para detectar y prevenir fallas. Implementar controles IAM robustos para mitigar riesgos de escalamiento de privilegios. Asignar sub-equipos de ingeniería dedicados para abordar tareas de refactorización específicas de inmediato.

La refactorización no es una opción; es una necesidad atrasada.”