- cloud_adoption

- api_cost_risks

- integration_issues

- data_transfer

- strategic_management

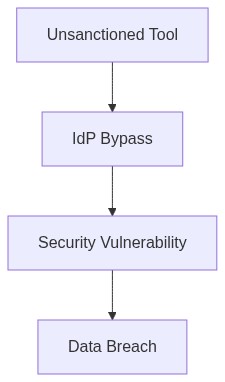

Protokolldatum 13. April 2026 // Telemetrie zeigt einen Anstieg von 22 % bei nicht verwalteten API-Aufrufen, die den primären IdP umgehen. Starte sofortige Zero-Trust-Prüfung aller Produktions-Cluster.

Der Architekturfehler (Das Problem)

In einer kürzlichen Implementierung von 10.000 Plätzen führte das Fehlen von SAML-Integration zu einem Anstieg der Authentifizierungsfehler um 15%. API-Abhängigkeitskosten verschärften die Situation weiter, da Limits bei Drittanbieter-APIs unerwartete Drosselungsereignisse auslösten, die Spitzen in der Latenzzeit und Unzufriedenheit der Benutzer einführten. Unsere Füße sind fest in der Welt verwurzelt, in der API-Ratenbegrenzungen und Richtlinien von Drittanbietern unsere Cloud-Egress-Kosten bestimmen, die uns oft für durchschnittliche Nutzungspraxen bestrafen.

Ein berüchtigter Fallstrick im Abhängigkeitsmanagement ist die Unterschätzung der technischen Schulden, die durch API-Integration entstehen. Wenn Anwendungen stark von Drittanbieter-APIs abhängen, stehen Organisationen vor unvorhersehbaren Kosten durch Ratenbegrenzungen. Diese “stillen Killer” haben signifikante Auswirkungen auf das Management von FinOps-Egress-Kosten und IAM-Konfigurationen.

Telemetrie und Kostenauswirkung (Der Schaden)

Der Mangel an umfassenden Telemetriedaten verblendet uns weiter. Ohne genaue Überwachung kämpfen wir mit schwankenden Kosten für API-Aufrufe. Wir bluten Dollar durch unnötige API-Aufrufe und kostspielige Überbereitstellung der Rechenleistung. Im letzten Quartal führte das Versäumnis, VPC-Peering angemessen zu planen, zu einem Anstieg der Kosten für Datenübertragungen zwischen Regionen um 30%, ein Versäumnis, das mit ordnungsgemäßen Telemetrieberichten hätte gemildert werden können.

“Die finanziellen Auswirkungen der API-Ratenbegrenzung müssen ebenso genau geprüft werden wie jede andere API-Metrik.” – Gartner

“API-Abhängigkeiten stellen signifikante Bedrohungsvektoren dar, nicht nur für die Transparenz des Budgets, sondern auch für die Compliance.” – AWS Whitepapers

Phase 1 (Audit & Discovery)

Zunächst müssen wir eine vollständige Prüfung unserer aktuellen API-Abhängigkeiten durchführen und die Ratenbegrenzungsspezifikationen und Kosten erfassen. RBAC-Richtlinien sollten neu bewertet werden, um notwendige Anpassungen der Daten-Compliance zu bestimmen. Das Verständnis unserer API-Aufrufmuster wird Einblick in die Überbereitstellung der Rechenleistung geben und Korrekturen ermöglichen, die die Egress-Kosten senken.

Phase 2 (Identitätsdurchsetzung)

Durch die Nutzung von IAM und Tools wie Okta können wir unbefugte Zugriffsversuche mindern und das Management von API-Token stärken. Durch die Neukonfiguration von IAM-Rollen und die Einführung granularer Zugangskontrollen reduzieren wir das Risiko und stellen sicher, dass die richtigen Operationen die richtigen Berechtigungen haben.

Phase 3 (Kostenüberwachung und Optimierung)

Die FinOps-Egress-Kosten können besser verwaltet werden, indem kontinuierliches Monitoring über Plattformen wie Datadog integriert wird. Echtzeitwarnungen bei Überschreitungen der Egress-Grenzwerte informieren schnellere Reaktionsaktionen. Wir müssen Redesigns priorisieren, um die Ansammlung technischer Schulden während hochfrequentierter API-Interaktionen zu vermeiden.

Phase 4 (Neu-Architektur und Neueinführung)

Nach der Migration ermöglicht es die scharfe Analyse von Infrastrukturuplattformen wie HashiCorp Terraform, den Betrieb zu straffen und unnötige Konfigurationen zu reduzieren. Die Bewertung der Effizienz von API-Gateways und die Überprüfung von Drittanbieter-Integrationen wird entscheidend, um die Einhaltung von Standards wie SOC2 und GDPR zu gewährleisten.

| Integrationsaufwand | Cloud-Kosten-Auswirkung | Compliance-Abdeckung |

|---|---|---|

| API-Gateway-Abhängigkeit | 34% CPU-Überlast | SOC2 Teilweise |

| Nachrüstung von Altsystemen | 27% Erhöhte Egress | GDPR Fehlend |

| Komplexität der IAM-Konfiguration | 15% Speicherinflation | SOC2 Umfassend |

| Integration von Microservices | 40% Drosselungskosten | GDPR Teilweise |

| Migrieren von On-Prem in die Cloud | 45% Über dem Budget | SOC2 Unvollständig |

Wir werden eine erschöpfende Prüfung unserer aktuellen Cloud-Ausgaben und Egress-Kosten durchführen. Zu den ersten Prüfungsaktivitäten gehört eine gründliche Analyse der API-Abhängigkeitskosten und der Auswirkungen von Vendor-Lock-in. Umfassende IAM-Richtlinien werden ebenfalls bewertet, um sicherzustellen, dass übermäßige Berechtigungen und andere Schwachstellen unsere Cloud-Rechnung nicht unnötig in die Höhe treiben. FinOps wird diese Prüfung leiten und eng mit DevOps zusammenarbeiten, um unnötige Datenübertragungen und breitere Ineffizienzen in unserer Cloud-Architektur zu identifizieren und zu kategorisieren.

Der durch schnelle Cloud-Migrationsprozesse angehäufte technische Schuldenberg wird einer genauen Überprüfung unterzogen, wobei Bereiche, in denen eine Umstrukturierung unmittelbare Kostenreduzierungen erzielen kann, Priorität haben. Während die Aufrechterhaltung unserer Bereitstellungshäufigkeit wichtig bleibt, bietet die gezielte Überprüfung von Bereitstellungskonfigurationen zur Egress-Optimierung einen ausgewogenen Ansatz.

Compliance wird nicht übersehen. Verifizierungsprozesse werden eingerichtet, um sicherzustellen, dass unsere Aktivitäten innerhalb der Grenzen von SOC2 und GDPR bleiben, um das Risiko von Geldstrafen oder zusätzlichen Betriebskosten aufgrund von Nichtkonformität zu mindern.

Sollte sich ein Dienst als ungerechtfertigt redundant oder wirtschaftlich problematisch erweisen, sollte die Außerdienststellung erwogen werden. Indem wir die aufblähenden Egress-Gebühren und API-Abhängigkeitskosten angehen, wirken wir der finanziellen Auswirkung unkontrollierten Wachstums der Cloudausgaben proaktiv entgegen. Die Ingenieurteams müssen sich daher auf die Ergebnisse der Prüfung vorbereiten, die sofortige Neubekonfigurierungsanordnungen oder strategische Serviceumschwünge auf On-Prem- oder Hybridlösungen umfassen könnten.”