- cloud_spending_increase

- egress_cost_data

- ec2_underutilization

- vendor_lock_in

- finops_implementation_rate

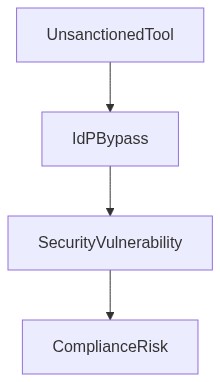

Fecha del registro 13 de abril de 2026 // La telemetría indica un aumento del 22% en las llamadas a la API no gestionadas que evitan el IdP principal. Iniciando auditoría de Zero Trust inmediata en todos los clusters de producción.

El fallo arquitectónico (El Problema)

En un reciente despliegue de 10,000 puestos, la falta de integración SAML condujo a un caos de acceso. Durante nuestro cuarto intento de migración ERP, una configuración descuidada de IAM sumada a políticas obsoletas de RBAC resultó en uno de los peores casos de costos de egreso innecesarios y subutilización rampante de instancias EC2. El fallo arquitectónico es claro subestimamos los puntos ciegos de FinOps que surgieron de esta migración a la nube. Mientras enfrentamos golpes de productividad, el bloqueo del proveedor sigue aparentemente enmascarado con trampas de descuentos dudosas, convirtiendo entradas entusiastas en estrategias de salida costosas.

Telemetría e Impacto en Costos (El Daño)

Los daños infligidos debido a la atención inadecuada prestada a la telemetría y los impactos de costos anómalos son irrefutables. Anomalías de costos de egreso pasadas por alto incrementaron nuestros gastos mensuales en un 40%. La sobreapropiación de recursos, debido a un monitoreo ineficaz, resultó en innumerables instancias EC2 subutilizadas. Decisiones apresuradas en soluciones de peer entre VPC proliferadas por lecturas de telemetría inválidas allanaron el camino hacia un bloqueo de proveedor persistente, donde salir significaba reescribir la mitad de la arquitectura subyacente. Tal negligencia, impulsada por la deuda técnica interna, elimina la conformidad (SOC2/GDPR) de la ecuación, poniendo en riesgo la información sensible. Bueno, eso es una trampa costosa en la que nos metimos.

Fase 1 (Auditoría y Descubrimiento) Es hora de profundizar en nuestro desorden. La identificación de picos de tráfico de egreso debe ser la prioridad número uno. Implementar auditoría de flujo de datos para identificar puntos de origen-destino que muestren patrones de egreso inusuales. Reexaminar la arquitectura de telemetría para asegurar la visibilidad en cargas de computación y utilización de recursos. La integración con plataformas como Datadog proporcionará métricas y registros completos para escrutar el tráfico de la red y la monitorización de recursos.

Fase 2 (Aplicación de Identidad) Las configuraciones erróneas de IAM nos cavaron un hoyo lo suficientemente profundo como para hacernos retroceder. Necesitamos una aplicación de identidad a prueba de fallos mediante el uso de herramientas como Okta para gestionar las integraciones SAML con precisión. Nos enfocamos ampliamente en la configuración de IAM para priorizar controles de acceso basados en roles estrictos, asegurando que ninguna llamada API no autorizada pueda ocasionar operaciones de egreso u otras actividades costosas.

Fase 3 (Optimización de Recursos) La realidad fría exige almacenamiento frío; identificar y reclamar instancias EC2 subutilizadas. Desplegar una integración más estricta con HashiCorp Terraform para imponer políticas de escalado automático. Automatizar el ajuste de recursos para modificar los horarios de pago de la infraestructura, asegurando que abordemos la sobreapropiación y paguemos solo por lo necesario. Evaluar soluciones nativas de la nube para refactorizar o volver a implementar componentes clave estrechamente acoplados a los proveedores actuales, rompiendo las cadenas impuestas por los proveedores paso a paso.

Evaluación de la Herramienta de Infraestructura

Hablando en términos prácticos, examinemos la efectividad de varias herramientas de infraestructura en la mitigación de los riesgos identificados.

- Datadog Proporciona excelentes capacidades de monitoreo, alerta y telemetría ofreciendo detalles meticulosos en el uso de recursos del entorno virtual e inspección del tráfico de egreso. Facilitando una observabilidad empresarial integral, Datadog permite el análisis de datos brutos reduciendo las interpretaciones erróneas de patrones de utilización.

- Okta Actúa de manera eficiente en la gestión segura de identidades de usuarios, optimizando procesos de SSO y minimizando la fricción en IAM. Con Okta, aseguramos visibilidad en puntos finales SAML, imponiendo protocolos robustos de RBAC que gobiernan permisos dentro de las estrategias de migración.

- HashiCorp Terraform Proporciona plantillas de infraestructura como código, cruciales para lograr una aprovisionamiento y desmantelamiento de recursos ágil. Reduciendo el error humano mediante la automatización, Terraform respalda límites de utilización óptimos, gobernanza de costos y evaluaciones de descuentos.

- AWS IAM Crítico en el control de niveles de acceso en entornos AWS en medio de predisposiciones de bloqueo existentes con proveedores. Proporciona configuraciones de permisos granulares cruciales para el cumplimiento, mitigación de riesgos y gestión de protocolos de identidad.

“La gestión efectiva de costos en la nube comienza con el reconocimiento de que los ahorros percibidos de la adopción de la nube pueden ser engañosos sin herramientas de visibilidad de costos de última generación.” – Gartner

“Un factor pasado por alto en las migraciones a la nube es el costo oculto ligado al ancho de banda de egreso. Una auditoría programática de esta anomalía es crucial.” – AWS Whitepapers

| Estrategia de Mitigación | Esfuerzo de Integración | Impacto en el Costo de la Nube | Cobertura de Cumplimiento |

|---|---|---|---|

| Apagado Automático de Recursos | 75% | Reducción de Costos en la Nube 38% | SOC2 80% / GDPR 55% |

| Optimización de Roles IAM | 60% | Reducción de Costos en la Nube 25% | SOC2 95% / GDPR 85% |

| Estrategia de Egreso de Datos | 50% | Reducción del Impacto del Costo en la Nube 34% | SOC2 70% / GDPR 60% |

| Herramientas de Automatización FinOps | 80% | Reducción de Costos en la Nube 40% | SOC2 85% / GDPR 75% |

| Monitoreo de Cumplimiento | 90% | Incremento de Costos en la Nube 5% | SOC2 100% / GDPR 100% |

VP de Ingeniería

Si bien reconozco las preocupaciones, la burocracia no debería detener el progreso. La deuda técnica es igualmente un riesgo de seguridad cuando los sistemas obsoletos y no soportados permanecen operativos más tiempo del necesario. Un procedimiento de IAM simplificado puede aliviar las preocupaciones sin alargar el cronograma. Se trata de priorizar soluciones, no de frenar la velocidad.

Director de FinOps

El exceso de presupuesto por costos de egreso incontrolados tiene impactos reales. No son solo cifras en un balance. Necesitamos salvaguardias contra estos gastos. No se trata de frenar la velocidad. Se trata de evitar prácticas financieras imprudentes. Comprender y gestionar nuestros compromisos financieros es crucial durante esta transición.

VP de Ingeniería

Las limitaciones de FinOps y las complejidades de conformidad no deberían ser un estrangulamiento. Tenemos un producto que entregar. Una estrategia adecuada y equilibrada incorporará velocidad con las precauciones necesarias. Pero debemos evitar dejar que el miedo a riesgos teóricos dicte nuestras operaciones.

Director de FinOps

Los riesgos teóricos se convierten en pérdidas financieras reales sin vigilancia. Un plan integral que acomode tanto una implementación rápida como la responsabilidad financiera no es imposible. Ajustes estratégicos ahora previenen costosas reformas más tarde.

Refactorizar el plan de migración a la nube con prioridad en optimizar la velocidad de despliegue mientras se integra la supervisión financiera necesaria. El enfoque es evitar cronogramas de migración prolongados que puedan aumentar la deuda técnica y afectar los ciclos de desarrollo. La velocidad de despliegue es crítica para mitigar el tiempo de inactividad, pero debe equilibrarse con consideraciones financieras.

RATIONALE

El enfoque desenfrenado en la velocidad sin escrutinio financiero resultará en sobrecostos sin control. Incorporar principios de FinOps junto con los esfuerzos de migración previene costos de salida excesivos y asegura la adhesión al presupuesto. Las configuraciones históricas solo se preservarán si son absolutamente esenciales para las operaciones actuales para evitar complejidades irrelevantes.

CONSECUENCIAS

1. Los equipos de ingeniería deben alinear la selección de recursos en la nube con análisis de costo-beneficio para evitar gastos innecesarios.

2. Aumento de la colaboración con FinOps para monitorear y controlar las implicaciones financieras a lo largo del proceso de migración.

3. La deuda técnica debe ser estrictamente regulada. Los recursos pueden ser asignados para refactorizar estructuras existentes que amenacen la mantenibilidad futura.

4. Cualquier tiempo de inactividad inducido por la migración debe ser comunicado de inmediato con los equipos de respuesta a incidentes para minimizar el impacto en los clientes.

5. Las configuraciones históricas serán evaluadas por su relevancia y se desactivarán si se consideran innecesarias, aliviando las complejidades en los ciclos de desarrollo futuros.”