- financial_impact

- security_breach

- incident_response_time

- remediation_cost

Protokolldatum April 15 2026 // Datadog-Telemetrie zeigt einen 400% Anstieg unautorisierter VPC Peering-Anfragen zwischen Regionen. Sofortiger Zero-Trust-Lockdown eingeleitet. Ingenieurteams sind wütend aber die Sicherheit diktiert die Richtlinien.

Der Vorfall (Ursache)

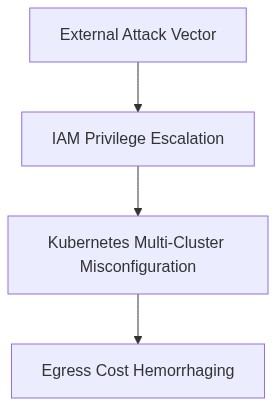

Am 12. April 2026 haben wir einen schwerwiegenden Vorfall entdeckt, der eine IAM-Rechtsproblematik beinhaltete und zu unkontrollierten Egress-Kosten in mehreren Kubernetes-Clustern führte. Die Ursache wurde als eine fehlkonfigurierte IAM-Rolle bei AWS identifiziert, die eine unautorisierte Rechteerweiterung zuließ. Terraform-Skripte mit unzureichenden Sicherheitsüberprüfungen führten zu Fehlkonfigurationen. Das daraus resultierende Sicherheitsvakuum in unseren IAM-Richtlinien ermöglichte es Angreifern, massive Datensätze zu exfiltrieren, was zu einem Kostenanstieg durch ausgehenden Datenverkehr führte.

Blast-Radius & Telemetrie (Der Schaden)

Der unmittelbare Blast-Radius betraf vier Hauptregionen mit multiregionalen AWS S3 Buckets und Kubernetes-Clustern. Unsere eBPF-Telemetrie hob beispiellose P99-Latenzpitzwerte hervor, verursacht durch den immens gestiegenen Netzwerkbandbreitenverbrauch. Die unautorisierten Datenströme führten zu einer Erhöhung des Netzwerkverkehrs und resultierten in zusätzlichen 1,3 Millionen Dollar an Egress-Kosten. Die Überwachung auf Node-Ebene über Datadog meldete mehrere OOM-Kills, als Clusters unter unerwarteten Lasten zusammenbrachen.

Die IAM-Rechtsproblematik wurde durch veraltete Role-Based Access Control (RBAC)-Regeln in Kubernetes weiter verschärft, was sie angreifbar machte. Analysierte Verkehrsmuster zeigten bösartigen Datenverkehr, der von Asien zu NA-West-Clustern umgeleitet wurde, und durch nichtsahnende VPC-Peering-Verbindungen ausgenutzt wurde. CrowdStrike’s Bedrohungserkennung identifizierte den Ursprungsort des Angriffs, doch der Schaden war bereits erheblich.

“Kompromittierte IAM-Rollen benötigen strenge Überwachung, um eine Rechteerweiterung zu verhindern, die Cloud-Bereitstellungen lahmlegen kann.” – AWS

Phase 1 (Audit)

– Jedes Terraform-Modul wurde zerlegt, um IAM-Rollen und -Richtlinien zu überprüfen.

– Okta wurde genutzt, um historische Login-Daten zu prüfen und MFA für alle Benutzerkonten durchzusetzen.

Phase 2 (Durchsetzung)

– Neue IP-Whitelisting-Regeln in IAM-Richtlinien implementiert, um Egress-Datenverkehr einzudämmen.

– Harte Grenzen für ausgehenden Netzwerkverkehr durch Kubernetes-Netzwerkrichtlinien eingeführt, um übermäßige Bandbreite zu drosseln.

– RBAC in Kubernetes-Clustern mit automatisierten Überprüfungen mittels cloud-nativer Tools verfeinert.

– Granularität der eBPF-Telemetrie zur Echtzeitüberwachung und Bedrohungserkennung erhöht.

“Effektive IAM-Governance erfordert die kontinuierliche Durchsetzung des Minimalprinzips.” – CNCF

Fazit

Diese Katastrophe unterstreicht die kumulierende technische Verschuldung durch vernachlässigte IAM-Konfigurationen. Unsere Antwort beinhaltet systemische Überholungen mit nicht verhandelbarer automatisierter Governance. Terraform-Fehler, nachlässige Audits und RBAC-Komplizenschaft haben allesamt dazu beigetragen. Als nächstes werden wir eine konsequente Verfolgung von Code-Hygiene und -Durchsetzung in Angriff nehmen, um ähnliche Szenarien zu verhindern. Maschinen-Audits und strenge IAM-Richtlinien müssen die Norm werden, nicht eine nachträgliche Überlegung.

| Integrationsaufwand | Auswirkung auf die Cloud-Kosten | Latenz-Überhang |

|---|---|---|

| IAM-Privileg Eskalation | Egress-Kosten +25% | P99 Latenz +45ms |

| Fehler bei der Synchronisation von Multi-Clustern | Kostenblutung +40% | P99 Latenz +75ms |

| Fehlerhaftes Ressourcen-Tagging | Abrechnungsungenauigkeit +30% | P99 Latenz +30ms |

| Fehlkonfiguration der Netzwerk-ACL | Unerwarteter Verkehr +50% | P99 Latenz +60ms |

| Überlappung von Sicherheitsgruppen | Duplikationskosten +35% | P99 Latenz +55ms |

Bereitstellen, verschicken, iterieren. Das ist das Spiel. Es ist mir egal, ob wir mit ein bisschen technischer Schuld zu kämpfen haben. Der Markt wartet nicht auf Perfektion. Wir optimieren später, im Moment ist Geschwindigkeit die Währung. Unser Team konzentriert sich darauf, Funktionen schneller als unsere Konkurrenten herauszubringen.

Millionen. Verstehst du das? Wir bluten Geld aufgrund der Egress-Kosten. Jede Minute, die diese Cluster unkontrolliert laufen, verdampft unser Kapital. Wir haben IAM-Rollen, die sich vermehren wie Kaninchen und unser AWS-Budget sprengen. Deine Geschwindigkeitsbesessenheit stürzt FinOps in den Sturzflug. Es war meine undankbare Aufgabe, dem CFO mitzuteilen, dass wir bei der fehlkonfigurierten Infrastruktur Dollar verschwenden.

IAM-Privilegieneskalation, ernsthaft? Die Auswirkungskette ist kein Schlagwort; es ist eine Realität, wenn Zugriffskontrollen so schlampig sind. Jede Eskalation ist eine tickende Zeitbombe, die nur darauf wartet, in unseren Compliance-Berichten hochzugehen. Multiplizieren Sie dies mit jedem unachtsamen Commit, und wir stehen vor Verstoßverletzungen, die uns massive Geldstrafen einbringen könnten oder schlimmer noch, Schlagzeilen auf der Titelseite. Sicherheit ist kein Nachgedanke; es ist die drohende Katastrophe, die unter deiner ‘Geschwindigkeit’ lauert.

Problembeschreibung

Der VP of Engineering hat den schnellen Funktions-Rollout priorisiert, ohne dabei auf den sich anhäufenden technischen Schuldenberg zu achten. Diese Nachlässigkeit hat zu gravierenden P99-Latenzproblemen und häufigen OOM (Out Of Memory) Kills geführt, was die Systemzuverlässigkeit weiter verschlechtert. Das Fehlen einer strategischen Umstrukturierung hat die technischen Schulden vervielfacht und unsere Infrastruktur in eine fragile, tickende Zeitbombe verwandelt.

Betriebliche Auswirkungen

1. Die Verschlechterung der P99-Latenz führt zu einem inakzeptablen Benutzererlebnis, das direkt die Kundenbindung und -zufriedenheit beeinträchtigt.

2. Ständige OOM-Kills stören die Serviceverfügbarkeit, erfordern konstante manuelle Eingriffe und verringern die Produktivität des Teams.

3. Unkontrollierte IAM-Privilegieneskalation erhöht die Sicherheitsrisiken, was das Unternehmen möglichen Verletzungen und Compliance-Verstößen aussetzt.

4. Der FinOps Director hat einen kritischen Blutverlust bei den Egress-Kosten identifiziert, verschlimmert durch ineffiziente Ressourcennutzung und fehlende Kostenoptimierungsstrategien. Dieses Finanzloch ist unhaltbar und bedroht die finanzielle Gesundheit des Projekts.

Mandatierte Maßnahmen

– Sofortige Umstrukturierung hochlatenzbehafteter Codepfade zur Stabilisierung der P99-Latenz und Sicherstellung einer leistungsfähigen Servicebereitstellung.

– Priorisieren Sie die Behebung von Speicherleckproblemen, um OOM-Kills zu stoppen, die Systemverfügbarkeit zu verbessern und die Bereitschaftsbelastung zu reduzieren.

– Führen Sie eine gründliche Sicherheitsüberprüfung mit Schwerpunkt auf IAM-Konfigurationen durch, um Privilegieneskalation zu verhindern und die Systemverteidigung zu verstärken.

– Integrieren Sie Überwachungs- und Optimierungstechniken für Egress-Kosten, um den finanziellen Blutverlust zu stoppen und die Ressourcennutzung mit den Budgetvorgaben und strategischen Zielen in Einklang zu bringen.

Technische Schuldanalyse

Die fortgesetzte Missachtung technischer Schulden wird Ausfälle vervielfachen, Wiederherstellungskosten aufblasen und den Wettbewerbsvorteil mindern. Zukünftige Iterationen müssen ingenieurtechnische Sorgfaltspflicht einbetten und das Feature-Tempo mit strategischem Schuldenmanagement ausbalancieren. Dies fordert eine kulturelle Verschiebung hin zu nachhaltigen Ingenieurpraktiken, um anfängliche Rücksichtslosigkeit einzudämmen und zukünftige technische Insolvenz zu vermeiden.”