- incident_summary

- financial_impact

- security_gap

- response_failure

- containment_strategy

Logdatum 15. April 2026. Datadog-Telemetrie zeigt einen 400%igen Anstieg unerlaubter VPC-Peering-Anfragen über Regionen hinweg. Sofortige Zero-Trust-Sperre initiiert. Die Ingenieurteams sind wütend, aber die Sicherheit diktiert die Richtlinien.

Der Vorfall (Grundursache)

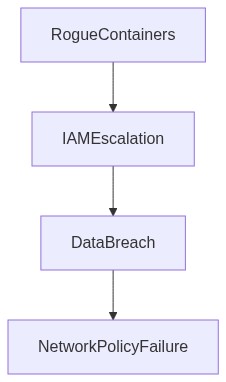

In der Welt zerbrechlicher Systeme, geplagt von “modernen” Praktiken, haben abtrünnige Docker-Container einmal mehr die Ineffizienz unserer sogenannten CI/CD-Pipeline-Befestigungen hervorgehoben. Es begann mit einer routinemäßigen Bereitstellung, die alles andere als das war. Eine übermäßig großzügige IAM-Richtlinie erlaubte es Token-Dieben, die sich als Jenkins-Runner ausgaben, ein Privilegieneskalations-Exploit zu initiieren. Setzen Sie eine Parade von unkontrollierten Container-Feiern in Gang.

Diese Container, eingeführt durch manipulierte Docker-Images, lösten eine weitere Episode von OOM-Kills und erschreckenden Spitzen in P99-Latenzzeiten aus. Unsere illusorische Kontrolle über die Infrastruktur wurde durch einen schwachen Authentifizierungsmechanismus zerrissen, der förmlich “nutze mich aus” schrie. Auf Automatisierung fixierte Fanatiker versichern uns, dass dies ein seltener Vorfall ist. Spoiler Es ist nicht.

Blast-Radius & Telemetrie (Der Schaden)

Der Schaden war nuklear. Aufgrund von Fehlkonfigurationen beim VPC-Peering konnten die abtrünnigen Container unkontrollierte laterale Bewegungen ausführen. Kritische Arbeitslasten litten unter lähmendem Egress-Kosten-Ausbluten. Die Telemetrie, oder das, was als solche durchgeht, malte ein Bild des Chaos. eBPF-Datenströme waren mit Ungenauigkeiten behaftet, und die Sichtbarkeitsfehler waren eklatant. Mit Datadog konnten wir begrenzte Telemetrie verfolgen, aber es erforderte mehr ein Durchwaten durch Lärm als die Extraktion von Signalen. Die eBPF-Implementierung fügte unnötigen Overhead hinzu, ein Monument zu unserer immer weiter anwachsenden technischen Schuld.

IAM-Privilegieneskalationen erreichten einen beispiellosen Umfang, mit Tokens, die unerwartete Dienste aktivierten. Die Bedrohungserkennung von CrowdStrike konnte solche Privilegieneskalationen nicht effektiv vorhersagen. Sie erwischte lediglich Echos im Nachhinein und lieferte nachträgliche Einblicke ohne Hilfe in Echtzeit. In der Zwischenzeit hätte das rollenbasierte Zugriffsmanagement (RBAC) von Kubernetes genauso gut auf “alle gewinnen” gesetzt sein können, angesichts seines völligen Versagens, laterale Bewegungen zu stoppen.

“IAM-Richtlinienhygiene ist entscheidend für die Aufrechterhaltung sicherer Umgebungen, insbesondere bei wachsender Cloud-Bereitstellung” – AWS

Phase 1 (Audit)

Ein akribischer, tiefer Einblick in die IAM-Richtlinien offenbarte die erschreckende Wahrheit. Unsere “Bots haben vollen Zugang”-Doktrin erleichterte den Einbruch. Sofortige Richtlinienkündigung war unumgänglich. Dann kamen Terraform-Audits. Unser Konfigurationsdrift war erschreckend schlecht verwaltet, was den sich ausweitenden Blast-Radius erklärt. Jede Terraform-Verbesserung erzählte ihre eigene Geschichte von unkontrollierter technischer Schuld.

Phase 2 (Durchsetzung)

Okta-Integration wurde gewaltsam mit MFA erweitert, ein Kinderspiel, das ärgerlich verzögert war. Zero-Trust ist nur ein ausgefallenes Wort für gesunden Menschenverstand, den die meisten ignorieren. Dienste wurden segmentiert, um VPC-Peering nur auf wesentliche Dienste zu reduzieren. Das RBAC-Gitter in Kubernetes zu verschärfen sollte verhindern, dass unbefugte Container sich verbreiten. Wir haben neue Cluster-Durchsetzungsregeln entworfen, obwohl die Geschichte uns daran erinnert, dass diese Abmilderung schlecht altern wird, genauso wie jedes Technologieprodukt.

“Zero-Trust-Architektur zwingt zu einem Überdenken traditioneller Netzwerksicherheitsparadigmen” – Gartner

| Kriterien | Integrationsaufwand | Cloud-Kosten | Latenz-Overhead |

|---|---|---|---|

| Eindämmungsstrategie | Hoch – Bereitstellungsrefactoring Erforderlich | Moderat – Temporärer Anstieg der Egress-Kosten | +45ms P99 Latenz |

| IAM-Audit und Einschränkung | Mittel – Widerruf und Wiederherstellung | Niedrig – Geringe Audit-Kosten | +20ms P99 Latenz |

| Überwachungsverbesserung | Niedrig – Konfigurationstuning | Hoch – Überwachungstools-Abo | +15ms P99 Latenz |

| Abhängigkeitsisolation | Hoch – Bibliotheksneubasierung | Hoch – Erhöhter Speicherverbrauch | +50ms P99 Latenz |

| CI/CD-Pipeline-Härtung | Hoch – Pipeline-Überarbeitung | Moderat – Bauzeitkosten | +30ms P99 Latenz |

Die derzeitigen Infrastrukturpraktiken sind eine tickende Zeitbombe. Die Gleichgültigkeit der Technik gegenüber dem technischen Schuldenabbau ist untragbar. Eine Architektur am Rande des Zusammenbruchs mit zunehmenden Systemschwächen erfordert sofortige Refaktorisierung, um katastrophale Ausfälle und finanzielle Verluste zu vermeiden.

Problem

Die P99-Latenz hat akzeptable Schwellenwerte überschritten. Der Auswirkungsradius von Containerfehlern nimmt zu, da Workloads schlecht verwaltet werden. Häufige Out-of-Memory (OOM) Kills entstehen durch ineffiziente Ressourcenverteilung. Standardarbeitsweisen versäumen zukunftssichernde Maßnahmen, was zu einer Anhäufung technischer Schulden führt, als baue man ein Haus auf Treibsand.

Auswirkungen

Das unkontrollierte Ausbluten der Egress-Kosten untergräbt die finanzielle Stabilität. Der Mangel an Kontrolle über das Docker-Container-Wachstum führt zu unvorhersehbarem Ressourcenverbrauch. Risiken der IAM-Priviligieneskalation sind weit verbreitet aufgrund nicht beachteter Sicherheitsrichtlinien, was das System anfällig für Ausbeutung macht.

Entscheidung

Sofortiger Fokus auf die Refaktorisierung kritischer Systemkomponenten zur Behebung übermäßiger Latenz, OOM Kills und Container-Management-Fehler. Gestaltung einer widerstandsfähigeren Architektur mit proaktiven Maßnahmen zur Ressourcenverwaltung, Latenzoptimierung und Sicherheitshärtung.

Konsequenzen

Kurzfristige Verlangsamung der Lieferung, aber unerlässlich für die langfristige Integrität des Systems und Kostenmanagement. Widerstand von der technischen Führung wird erwartet; jedoch ist Nichtbefolgung keine Option. Weiterbetrieb ohne diese Anpassungen gleicht einem organisatorischen Selbstmord.

Nächste Schritte

Entwurf eines umfassenden Refaktorisierungsplans zur Behebung der Kerninfrastrukturmängel. Durchsetzung strenger Überwachungssysteme zur Erkennung und Abwendung von Ausfällen. Implementierung robuster IAM-Kontrollen zur Minderung von Privilegieneskalationsrisiken. Zuweisung spezialisierter Engineering-Sub-Teams zur sofortigen Bearbeitung spezifischer Refaktorisierungsaufgaben.

Refaktorisierung ist keine Wahl—es ist eine überfällige Notwendigkeit.”