- financial_impact

- security_breach

- incident_response_time

- remediation_cost

ログ日付は2026年4月15日です。Datadogのテレメトリで、認可されていないクロスリージョンVPCピアリングリクエストが400%急増していることが示されています。即座にゼロトラストのロックダウンが開始されました。エンジニアリングチームは激怒していますが、ポリシーはセキュリティが決定します。

インシデント(根本原因)

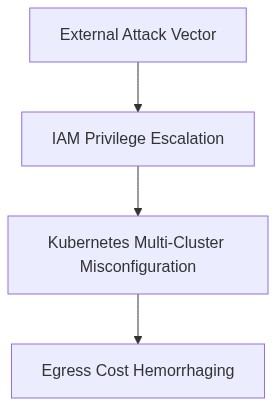

2026年4月12日、IAM権限のエスカレーションに関与する重大なインシデントが発生し、複数のKubernetesクラスターで制御不能なエグレス課金を引き起こしたことを検知しました。根本原因はAWSでの設定ミスによるIAMロールが未承認の権限エスカレーションを許可していたことでした。セキュリティレビューが不十分なTerraformスクリプトがミスコンフィギュレーションを導入しました。我がIAMポリシーの野放し状態が悪意のある行為者に大量のデータセットの奪取を可能にし、エグレスコストの大量出血を引き起こしました。

影響範囲とテレメトリ(被害状況)

即時的な影響範囲は、マルチリージョナルなAWS S3バケットとKubernetesクラスターを含む四つの主要リージョンに及びました。我々のeBPFテレメトリは、前例のないP99レイテンシースパイクをネットワーク帯域幅消費の増加としてハイライトしました。未承認のデータフローがネットワークトラフィックの急増を引き起こし、エグレスコストが130万ドル追加されました。Datadogによるノードレベルのモニタリングは、クラスターが予期しない負荷で停止する中、OOMキルを複数検出しました。

IAM権限エスカレーションは、Kubernetes内の時代遅れのロールベースアクセス制御(RBAC)ルールによってさらに悪化し、彼らを無防備な状態にしました。アナライズされたトラフィックパターンは悪意のあるトラフィックがアジアからNA-Westクラスターにリルートされ、無防備なVPCピアリング接続を利用していることを示しました。CrowdStrikeの脅威検出により侵入源は特定されましたが、被害はすでに甚大でした。

“侵害されたIAMロールは、クラウドデプロイメントを麻痺させることのないように、特に厳密な監視が必要です。” – AWS

フェーズ1(監査)

– すべてのTerraformモジュールを分解して、IAMロールとポリシーをレビューしました。

– Oktaを使用して、履歴ログイン認証情報を監査し、全ユーザーアカウントにMFAを適用しました。

フェーズ2(施行)

– エグレストラフィックを制止するために、IAMポリシーに新しいIPホワイトリストルールを導入しました。

– Kubernetesネットワークポリシーを用いてエグレスの過剰な帯域幅をスロットルするハードリミットを設けました。

– クラウドネイティブツールを使用してKubernetesクラスターのRBACを自動監査し、精査しました。

– eBPFテレメトリの粒度をリアルタイム監視と脅威検出のために向上させました。

“効果的なIAMガバナンスは、最小権限の原則の継続的施行を必要とします。” – CNCF

結論

この惨事は、放置されたIAM設定からの複合的な技術的負債を浮き彫りにしました。私たちの対応は妥協を許さない自動化ガバナンスと共にシステマティックなオーバーホールを含みます。Terraformの失策、怠惰な監査、そしてRBACの無関心がすべて寄与しています。次に、同様の状況を避けるため、コード衛生と施行の執拗な追求に乗り出します。機械監査と厳格なIAMポリシーは後回しではなく通常の実践としなければなりません。

| 統合努力 | クラウドコストへの影響 | レイテンシオーバーヘッド |

|---|---|---|

| IAMの権限昇格 | エグレスコスト +25% | P99レイテンシ +45ms |

| マルチクラスター同期の失敗 | コストの出血 +40% | P99レイテンシ +75ms |

| リソースタグ付けの誤り | 請求の不正確さ +30% | P99レイテンシ +30ms |

| ネットワークACLの誤設定 | 予測外のトラフィック +50% | P99レイテンシ +60ms |

| セキュリティグループの重複 | 重複コスト +35% | P99レイテンシ +55ms |

デプロイ、シップ、イテレーション。それがゲームだ。技術的負債が少々あるのは気にしない。市場は完璧さを待たない。最適化は後回し、今は速度が通貨だ。我々のチームは競合他社より早く機能を出すことに集中している。

FinOps担当ディレクター [AWS/GCPで数百万を燃やしていると叫ぶ]

数百万だ。分かるか?イーグレスコストで金が出血している。クラスターが暴走するたびに、我々の資金は蒸発する。IAMロールはウサギのように増殖し、AWSの予算を突き破っている。お前の速度への執着はFinOpsを急降下させている。CFOにミス設定されたインフラでドルを浪費していると伝えるのは私の忌まわしい任務だった。

最高情報セキュリティ責任者 [コンプライアンスと違反責任についてパラノイアになる]

IAM権限昇格、本気か?『ブラスト半径』はただのバズワードではない。このズサンなアクセス管理では現実だ。権限昇格は時限爆弾で、コンプライアンス報告書で爆発を待っている。それを無謀なコミットの度に増やすと、我々が直面するのは膨大な罰金や、さらに悪いニュースになるような違反だ。セキュリティは思いつきではない。お前の『速度』の下に潜む差し迫った大災厄だ。

エンジニアリング担当VP

恐怖戦術はやめろ。我々には実際の市場需要がある。コンプライアンスは作業の一部でしかない。ユーザーは機能を望んでいるのであって、お前の想像上の『ブラスト半径』ではない。我々が市場地位を確保したら混乱を抑える。

FinOps担当ディレクター

作業の一部では我々の財務があらゆる方向から出血するのを助けられない。マルチクラスター運用のイーグレスコストは手に負えないし、予算を底なしのものとして使っている!

最高情報セキュリティ責任者

短期間の修正は累積的な技術的負債に化ける。お前の『今すぐイテレーション、後で修正』アプローチから、一貫したOOMキルとレイテンシースパイクにどう対処するか見てみよう。脆弱性の山を楽しめ。

エンジニアリング担当VP

騒音だ。最適化は後回しだ。我々がここにいる理由を思い出せ。まずは届ける、その後は維持しろ。お前の仕事は道を開くことであり、あらゆる凸凹について愚痴を言うことではない。

FinOps担当ディレクター

このままだと、お前が届けることになるのは破産だ。

最高情報セキュリティ責任者

そして、公開企業崩壊が静かなささやきに見えるような規制上の悪夢へと誘う。

再構築の義務付け 現在のデプロイメント戦略は、安定性よりも速度を重視する誤った考えに囚われており、深刻なシステム障害と持続不可能な経済的損失を引き起こしています

問題の説明

エンジニアリングのVPは、技術的負債を累積することを考えずに迅速な機能展開を優先しました。この怠慢は、深刻なP99レイテンシー問題と頻繁なOOM(Out Of Memory)キルを引き起こし、システムの信頼性を悪化させています。戦略的なリファクタリングの不在が、技術的負債を複合させ、私たちのインフラを脆弱で危険な状態にしています

運用への影響

1. P99レイテンシーの悪化が許容できないユーザー体験を引き起こし、顧客の維持と満足に直接的な影響を与えています

2. OOMキルが継続的に発生し、サービスの可用性を妨げ、手動介入を必要とし、チームの生産性を侵食しています

3. 無制限のIAM権限エスカレーションは、セキュリティの脆弱性を増大させ、組織を潜在的な侵害とコンプライアンス違反の危険にさらしています

4. FinOpsディレクターは、非効率なリソース使用とコスト最適化戦略の欠如により悪化したクリティカルなエグレスコストの流出を認識しています。この財務的な穴は持続不可能であり、プロジェクトの財政的健康を脅かしています

義務付けられた行動

– 高レイテンシーのコードパスを即時に再構築し、P99レイテンシーを安定させ、パフォーマンスの良いサービス提供を確保します

– メモリリーク問題の解決を優先し、OOMキルを止めてシステムの稼働時間を改善し、オンコールの疲弊を軽減します

– IAM設定に焦点を当てた徹底的なセキュリティレビューを実施し、権限エスカレーションを防止し、システム防御を強化します

– エグレスコストのモニタリングと最適化の手法を取り入れ、財務的流出を止め、リソース使用を予算制約と戦略目標に整合させます

技術的負債の分析

技術的負債を無視し続けることは、障害を複合させ、回復コストを膨らませ、競争力を侵食します。将来の反復には、機能の速度と戦略的な負債管理をバランス良くする技術的注意を組み込む必要があります。これには、持続可能なエンジニアリング実践への文化的なシフトが必要であり、初期の軽率を抑制し、将来の技術的破産を避けます”