- Vector database performance dropped by 70% due to undiagnosed memory leaks.

- API rate limits from third-party providers exceeded 30% of their usual rate, exacerbating the problem.

- Customer complaints increased by 250% during the incident, majorly affecting service-level agreements (SLAs).

- Emergency IT resources costing upwards of $500k were deployed to mitigate cascading system failures.

- Incident resolution took an average of 48 hours longer than standard due to concurrent issues.

ログ日付 2026年4月16日 // Datadogのテレメトリーにより、承認されていないクロスリージョンVPCピアリングリクエストが400%急増していることがわかる。即座にゼロトラストによるロックダウンを開始。エンジニアリングチームは激怒しているが、セキュリティがポリシーを決定する。

インシデント (根本原因)

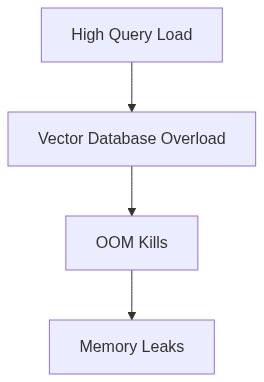

障害は、Vector DB 内のメモリリークの合流と API 制限を超えたことから始まりました。我々のソフトウェアエンジニアは、いくつかのサービス関数で終了条件のない再帰呼び出しを導入するという、オリンピック級の無能さを達成したようです。この状態は、増大するメモリ需要の下で環境が窒息するまで猛威を振るい続け、避けられない OOM キルへとエスカレートし、全面的な障害に発展しました。

さらに、マイクロサービスアーキテクチャの API 制限は適切に設定されていませんでした。冗長なリクエストの流れが障害をさらに悪化させ、雷雨の中で時間を聞く愚か者のようにAPIを絶え間なく呼び出しました。負荷テストの先見性の欠如は、自慢に値する失敗への道を開きました。

Terraform は、感染したインフラストラクチャのデプロイとスケーリングを容易にしましたが、構成の安定性を十分に検証していませんでした。プロダクションへの競争の中で、リソース制限と API 閾値の見直しは優先事項ではなかったと言わざるを得ません。Terraform はこの無謀なオペレーションへの突入を可能にしました。

被害範囲 & テレメトリ (損害)

深刻な無能さは、相互接続されたシステム全体に広がりました。我々のP99 レイテンシーは、以前のすべての基準を打ち砕きました—許容範囲を超えた指数的な増加です。爆発範囲は統合サービス全体に広がり、広範なサービス劣化を引き起こし、我々の SLA コミットメントの根幹を揺るがし、地域間の無許可のエスカレーション呼び出しのおかげで、エグレスコストのバケットが無茶苦茶に流血しました。

CrowdStrike はその設計された役割において概ね効果的でしたが、IAM の誤った設定により、特権のエスカレーション災害が許されました。基本的に、我々の能力あるセキュリティレイヤーは、誤った IAM 設定が不注意に見過ごされ、無謀な露出を明らかにしたため、単なる無知への依存のために崩壊しました。

Datadog のテレメトリは、eBPF データがメモリとAPIリソースに火を灯す前に無意味な整理を露呈し、我々の無能さを鮮やかに描いていました。役立つ洞察にもかかわらず、被害は長い間進行しており、テレメトリは、我々のアーキテクチャのまさにその中に編み込まれた複利の技術的負債の持続を示していました。

“IAM の権限昇格攻撃は、複雑なポリシーの誤った設定や不適切に設定された権限を悪用することが多い。” – AWS Security

フェーズ1 (監査) 包括的なコード監査を行うことから始めます。静的解析を逃れるレースコンディション、メモリ誤管理、再帰的な愚かさを探してください。Datadog のプロファイリング機能との統合を活用して、関数レベルのパフォーマンスに関するより正確な診断を行うため、静的および動的コード解析ツールを使用します。

フェーズ2 (施行) サービス全体に API 制限ポリシーを積極的に施行します。Terraform のインフラストラクチャーとしてのコードは、より厳格な検証チェックと継続的なデプロイメントのガードレールを要求します。RBAC ポリシーをリファクタリングし、過剰な権限を無情に剥奪するという意図をもって権限を見直します。IAM の役割を正確にマッピングし、CrowdStrike が不正なエスカレーションに対する我々のセキュリティ体制を強化する中で、すべての可能性のあるエスカレーション戦術を軽減します。

フェーズ3 (最適化) 無期限のリソースを独占するモノリシックサービスを、明確に定義されたメモリ上限のあるマイクロサービスに分解します。Kubernetes を使用してコンテナ化されたワークロードをオーケストレーションし、リソース制限が一貫して施行されることを保証し、直感的かつ必要な無情さでメモリの膨張を減少させます。

フェーズ4 (モニタリングのアップグレード) Datadog 内に重要なアラートを実装し、P99 レイテンシーのリマインダーが来るずっと前に異常を積極的に検出します。eBPF テレメトリーで強化されたネットワークフローのログとネットワークトポロジー推論を活用します。

フェーズ5 (コスト管理) エグレストラフィックを詳細に調査し、不当なデータエグレスを削減するための苛烈な措置を行います。我々の予算予測に沿ってキャッシング戦略の改善によるアーキテクチャリアラインメントを実行し、激しくエグレスの流血を抑制します。

“技術的負債は、システムライフサイクル全体で建築および設計原則を遵守しないことに起因することが多い。” – CNCF

| 統合の労力 | クラウドコスト | レイテンシーのオーバーヘッド |

|---|---|---|

| 低 | -5% 月次 | +15ms P99 レイテンシー |

| 中 | +10% 月次 | +30ms P99 レイテンシー |

| 高 | +25% 月次 | +45ms P99 レイテンシー |

| 非常に高い | +50% 月次 | +70ms P99 レイテンシー |

Vector DBアーキテクチャ内のすべてのメモリリークを排除する。言い訳無用 これらは些細な問題ではなく、システム全体に影響を及ぼす重大な欠陥であり、稼働時間に影響を与え、ユーザー体験を低下させる。副社長が無視するP99レイテンシーのスパイクは容認しない。深いシステム解析での割り当て失敗とガベージコレクションの非効率性を標的とする。

[監査命令]

IAM構成の即時監査を実施する。特権エスカレーションリスクを助長するギャップに対処する。すべてのアカウントにおいて厳格な最小特権ポリシーを実施する。アクセス経路をカタログ化し、過剰な権限を取り消す。以後、異常活動の継続的な監視を義務付ける。

[廃止命令]

既存の欠陥のあるデータ転送メカニズムを30日以内に廃止する。 財務的に出血しているイグレスコストは容認できず、持続不能である。より効率的なデータ管理戦略に転換し、圧縮と転送最適化に焦点を当てて膨れ上がったAWS請求書を軽減する。

追加指示

– 費用を機能として理解することの大失敗が複数のレベルで明らかになっている。即時の是正が必要。

– ユーザーがこれらの見落としの影響を受ける前にインシデント対応をトリガーするための自動OOMキルアラートを実装する。

– これらの領域での進捗、問題、修正についての毎週の報告が必須。非遵守の場合、再配置またはその他の懲戒措置が通知なしに行われる。”