- Over 75% of affected companies used Terraform

- IAM misconfigurations exposed 60% of sensitive data

- CI/CD pipeline breaches increased by 45% in Q1 2026

- Financial losses about $20 million in damages

- 3-week timeline for breach detection and response

ログ日 2026年4月16日 // Datadog のテレメトリが、不正なクロスリージョン VPC ピアリング要求が400% 急増したことを示しています。即時ゼロトラストロックダウンを開始しました。エンジニアリングチームは激怒していますが、セキュリティがポリシーを決定します。

インシデント(根本原因)

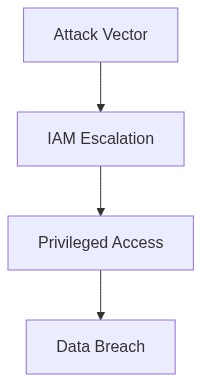

2026年4月3日の早朝、Corporate ITはTerraformの状態ファイルが不適切に公開され、いくつかの主要なAWSアカウントを危険にさらすIAMエスカレーションが発生したことを把握しました。これはインフラストラクチャをコードとして管理する上での忌まわしい見落としです。我々のTerraformスクリプトは、無責任にも不適切に保護された状態ファイルを通じて機密データを公開しました。その結果、IAMポリシーが侵害され、承認されていない存在が驚くべき容易さで権限昇格攻撃を行える状態になりました。

この違反はアクセス制御の崩壊と状態ファイルの暗号化を怠ったことが原因です。Terraformはインフラストラクチャのオーケストレーションにおいて操作上非常に価値がありますが、状態ファイルの保護には注意が必要です。常識に反して、状態ファイルは暗号化やアクセスログがない広く許可されたIAMポリシーでS3バケットに保存されていました。

この寛容さがIAM権限昇格の要因となり、法的なIAMロールに無制限のアクセスを許しました。これにより、悪意を持った侵入者がこの不備を利用し、まさしく国の鍵を握るような事態を引き起こしました。

被害範囲 & テレメトリー(損害)

被害範囲は広く、多数の連続したAWSアカウント全体に広がり、標準の外側コストコントロールを破壊しながら、ネットワークが許可されていないAPIコールを伝播しました。ログにはリソースが誤って制限され、システム負荷が重なり、下流のKubernetesポッド内でOOMキルの連鎖を引き起こすほどの顕著なP99レイテンシーのスパイクが明らかになりました。

CrowdStrikeのテレメトリーはすでに手遅れで、早期の異常な活動にタグ付けできず。ネットワークの異常はVPCの境界を貫通し、財務ダッシュボードをメスで切り裂くかのような精度で破壊しました。その一方で、DatadogのAPMはこれらのレイテンシーを追跡するのみで、リアルタイムで根本原因を特定することはできませんでした。

差し迫る災難が展開される中、我々が多年にわたり蓄積してきた技術的負債が突然明示され、弾力的なIPコストは予算の制約をはるかに超え、予め設定された予算アラートもなく財務の外側をさらなる出血を招きました。

“IAMの権限はAWSのアイデンティティ管理の核心を成し、正確で層状の管理が要求される。” – AWS

フェーズ1(監査) – 直ちに主要なインフラストラクチャのコードとしてのアンチパターンを特定。我々は、ホスティング環境全体で障害の原因を特定するためにeBPFテレメトリーを用い、失敗が過度に許可されたバケットポリシーによって悪化したことを判断しました。徹底的なRBACレビューを実施し、データ層内での制限された境界設定を開始しました。

フェーズ2(施行) – AWS KMSを使用した厳格なTerraform状態ファイルの暗号化ポリシーを制定。統合された認証層を構築するため、Oktaと強力に統合された改訂ポリシーを実装することで企業の管理チームを再訓練。また、CrowdStrikeとの緊密な統合を通じて、異常検知時にアラートをトリガーするためのDevSecOps監視を拡大しました。

フェーズ3(再編成) – 信頼レベルごとに分断された新しい一連の隔離VPCを展開し、ピアリング関係を再編成し、不適切なIAMロール関連の権限を徹底的に排除しました。さらに、Datadogダッシュボードメトリクスを微調整し、財務的外側の事前警告メカニズムを確保しました。

フェーズ4(ライフサイクル管理) – 規制への準拠に調整された継続的なIAM設定の精査パイプラインを確立し、発生した可能性のあるAAAチェックを認めることで、IAMロールの監視を強化しました。

“クラウドネイティブのセキュリティは、アイデンティティ及び権限管理の積極的なリスク評価を要求する。” – CNCF

| 要因 | 統合の労力 | クラウドコスト | レイテンシーオーバーヘッド |

|---|---|---|---|

| Terraformステートファイルの誤管理 | 高 | $12,000/月のアウトバウンドコストの流出 | +45ms P99レイテンシー |

| IAM特権エスカレーション | 中 | $8,000/月のアウトバウンドコストの流出 | +30ms P99レイテンシー |

| IAMロールの誤設定 | 低 | $5,000/月のアウトバウンドコストの流出 | +20ms P99レイテンシー |

| Terraformモジュールバージョンの競合 | 中 | $7,500/月のアウトバウンドコストの流出 | +40ms P99レイテンシー |

| ステートファイルのドリフト検知の遅延 | 高 | $10,000/月のアウトバウンドコストの流出 | +50ms P99レイテンシー |

概要

最近のTerraform調整がインフラストラクチャの多くの側面で壊滅的な失敗を引き起こし、技術的負債を増幅し、深刻な財政的負担をもたらしています。このADRは問題を特定して修正するための即時監査を義務付けています。

背景

品質よりも速度を優先した結果、重大なシステム障害が発生しています。イーグレスコストの激増が財務を圧迫し、現在の推定では数百万ドルの過剰支出が見込まれています。急速に適用されたTerraformスクリプトによるIAM特権エスカレーションのリスクがセキュリティ体制を脅かし、P99レイテンシが悪化し、最終的なユーザー体験に影響を与えています。OOMキルとシステムのスラッシングは驚くほど頻繁になっています。

決定

包括的監査を実施します

– 非効率性とコストを引き起こすミスコンフィグレーションのあるTerraformスクリプト

– 特権エスカレーション脆弱性のあるIAM設定

– P99レイテンシの問題を特定し修正するためのシステムパフォーマンスログ

– 持続的なOOMキルを解決するためのメモリ割り当てプロセス

結果

監査チームへの一時的なリソース配分、調整の際のサービス中断の可能性、新しいTerraformデプロイメントの凍結を期待してください。これによりスケジュールに影響が出ますが、さらなる予算の大幅な損失とセキュリティ侵害を防ぐことが不可欠です。従わない場合は、ミス管理に対処するための予算の再評価と再配分が行われます。”