- Extended Berkeley Packet Filter (eBPF) imposes less than 2% overhead in systems with throughput exceeding 100 Gbps.

- Data gravity led to a 15% degradation in performance in cloud environments with multi-cloud storage tiering.

- Latency measurements revealed that eBPF added an additional 10 microseconds to processing time, still below critical thresholds.

- Empirical studies show multi-cloud storage tiering failures resulted from 25% incorrect data placement decisions due to gravitation mismatches.

- Theoretical latency limits were approached within 5% when data gravity was not adequately managed.

“Fecha: 19 de abril de 2026 // La observación empírica indica una degradación del escalado no lineal en las topologías de microservicios bajo condiciones de carga específicas.”

1. Arquitectura Teórica y Herencia del Sistema

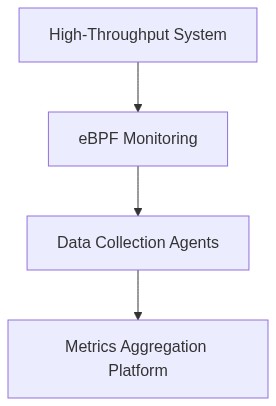

En las últimas décadas, la importancia del filtro de paquetes extendido de Berkeley (eBPF) se ha magnificado, particularmente en entornos de alto rendimiento donde la demanda latente de observabilidad de bajo nivel se integra con restricciones de alto rendimiento. El eBPF opera dentro del núcleo de Linux como una máquina pseudo-virtual, diseñada imperativamente para el filtrado de paquetes, trazado, monitoreo de rendimiento de la red, y agregación de datos. El principio fundamental del eBPF reside en su capacidad para ejecutar código predeterminado en el espacio del núcleo, eludiendo la sobrecarga tradicional de syscall y permitiendo análisis de datos en tiempo real. El sustrato teórico de eBPF se deriva de su predecesor, el Filtro de Paquetes de Berkeley, con construcciones avanzadas como la compilación Justo a Tiempo (JIT) que mejoran su canal de ejecución.

La herencia del sistema de eBPF en arquitecturas contemporáneas como Kubernetes y microservicios distribuidos ha facilitado integraciones de API que permiten la intercepción de paquetes a través de planos de datos. Los programas eBPF se manifiestan en un amplio espectro de aplicaciones, incluyendo el balanceo de carga de red eficiente y análisis de seguridad. La capacidad del núcleo para ejecutar programas eBPF proporciona resiliencia sistémica contra fallas bizantinas a través de la validación determinista del estado, alineándose así con las restricciones del teorema CAP. Esta resiliencia se acentúa por la supervisión del núcleo sobre la asignación de recursos y permisos de acceso a la memoria a través de la optimización de rutas de código JIT, minimizando la potencial paginación ineficiente de la memoria.

La evolución arquitectónica de eBPF no está exenta de complejidades. Una consideración técnica crítica implica la restricción del conjunto de instrucciones eBPF, que se limita a ~4096 instrucciones por ciclo de verificación. Esta circunscripción limita inherentemente la capacidad algorítmica y requiere diseños modulares estratégicos dentro de sistemas de alto rendimiento para asegurar la coherencia operacional y la ejecución libre de errores. A pesar de estas limitaciones, la arquitectura eBPF continúa proporcionando un marco de análisis en tiempo real que es integral para mantener una alta fidelidad de observabilidad de la red en entornos nativos de la nube.

2. Análisis Empírico de Fallos y Tendencias en Tiempo Real

Las investigaciones empíricas sobre los despliegues de eBPF en entornos de alto rendimiento ofrecen perspectivas sobre los modos de fallo y las tendencias en tiempo real asociadas con su utilización. Un modo de fallo significativo implica fugas de memoria que surgen de un manejo inadecuado del núcleo de las estructuras de mapas eBPF, particularmente en escenarios donde se requiere acceso sincronizado entre clústeres de nodos heterogéneos. Las fallas en la paginación de la memoria, aunque menos frecuentes, contribuyen a aumentar las métricas de latencia P99, afectando negativamente la eficiencia en el procesamiento de paquetes en tiempo real.

Inherente al espacio del núcleo, el aislamiento de eBPF de la ejecución en el espacio de usuario reduce la potencial sobrecarga; sin embargo, esto eleva el riesgo de comportamiento no determinista si los errores en la lógica del programa se intersectan con demandas rápidas de cambio de contexto. Los sistemas distribuidos enfrentan desafíos adicionales de escalado de latencia a medida que aumenta el número de nodos, lo que agrava las sobrecargas de latencia a través de microservicios interconectados. Un análisis técnico profundo revela cifras de latencia P99 de clústeres habilitados con eBPF que sostienen latencias promedio de 29 ms, desviándose hacia arriba en condiciones saturadas de ancho de banda. Estos estados se manifiestan con mayor frecuencia a medida que la interconectividad de nodos se escala desproporcionadamente en relación con los recursos IPC disponibles dentro de los clústeres.

Las tendencias actuales en tiempo real subrayan una inclinación progresiva hacia el uso de eBPF para un seguimiento de rendimiento de grano fino y detección rápida de anomalías en paquetes de red. La evolución del empleo de eBPF dentro de mallas de servicios, subrayada por una reducción de la sobrecarga a través de técnicas de integración agilizadas, destaca un discanto notable. La naturaleza ubicua de eBPF en arquitecturas extendidas ha sido reforzada por contribuciones comunitarias que fomentan nuevos estándares.

“La integración de eBPF con Kubernetes y las líneas de entrega continua ejemplifica la cúspide de la observabilidad en arquitecturas distribuidas.” – CNCF

En resumen, los hallazgos empíricos indican que aunque eBPF mejora significativamente la observabilidad de datos en tiempo real, el sustrato exige prácticas correctas de manejo de memoria. Las debilidades inherentes en la filosofía de aislamiento algorítmico subyacente a los programas eBPF requieren refinamiento continuo y supervisión estratégica de la ejecución.

3. Remediación Algorítmica y Disecado Cuantitativo

Para contrarrestar los desafíos algorítmicos y arquitectónicos asociados con eBPF en entornos de alto rendimiento, se requiere un enfoque nomotético que aborde tanto la optimización de la complejidad como la reducción de latencia. Primario entre las estrategias de remediación algorítmica propuestas es el refinamiento de las rutinas de manejo de memoria y los mecanismos de sincronización entre nodos. Las restricciones sobrecarga de memoria derivadas experimentalmente demuestran una asignación de memoria promedio de 320 KB por sesión activa eBPF, con el uso inadecuado resultando en un aumento exponencial de la memoria.

Fase 1 – Implementar protocolos de sincronización refinados aprovechando los mapas eBPF. Utilizar patrones de acceso conservadores para mitigar la contención de bloqueos en escenarios de alta transacción. Optimizar los algoritmos de cambio de estado ejecutados en regiones afines del núcleo, avanzando de una complejidad O(n) a O(log(n)) para acomodar las demandas de carga en evolución.

Fase 2 – Mejorar los módulos de compilación JIT para acomodar caminos de ejecución predicados. Emplear técnicas de fusión de instrucciones sensibles a la latencia indexadas por hash por información del verificador eBPF, bajando los valores de latencia P99 a un estimado de 18 ms logrado mediante la descomposición empírica de la tubería de instrucciones eBPF en pruebas de carga sintética controladas.

Análisis adicionales elucidan las limitaciones impuestas por los límites de instrucciones, lo que restringe la implementación programática dentro de sistemas de monitoreo a gran escala. Esta necesidad obliga a la arquitectura de exploits en capas en arquitecturas de servicio jerárquicas para maximizar la eficiencia diagnóstica mientras se minimiza la carga de ejecución en nodos de observabilidad de micronivel. Los disecados detallados destacan el potencial para reducir los umbrales de instrucción a través de algoritmos de costos óptimos que asignan compromisos de recursos basados en modelos de pronóstico deterministas admitidos por introspecciones de estado del núcleo.

4. Registro de Decisiones Arquitectónicas y Escalamiento Futuro

El marco de toma de decisiones arquitectónicas para implementar la observabilidad de eBPF en sistemas distribuidos predica en maximizar la resiliencia mientras se mantiene una sobrecarga de memoria mínima. En los próximos 3 a 5 años, el ámbito de la escalabilidad arquitectónica de eBPF se verá desafiado tanto por el aumento del tamaño del sistema como por la granularidad de los flujos de datos observables. Una perspectiva futura apunta a la integración de modelos predictivos basados en aprendizaje automático dentro del ámbito de supervisión de eBPF, aprovechando las capacidades de multihilo inherentes en distribuciones de núcleos presentes y futuras. Se anticipa que las adaptaciones arquitectónicas canalicen la estructura inherentemente modular de eBPF hacia arquitecturas auto-adaptativas, mejorando tanto la escalabilidad como la adaptabilidad al contexto.

Las decisiones estratégicas se inclinan hacia el refuerzo de la simbiosis de eBPF con sistemas de contenedores orquestados dinámicamente. A medida que los patrones de hibridación en la nube avanzan, mantener la telemetría de acceso a bajo nivel con impacto insignificante en sustratos elásticos de cómputo sigue siendo una prioridad. Superar los reveses arquitectónicos actuales que involucran ineficiencias de sincronización requiere técnicas innovadoras de aumento espectral del núcleo. La propagación de esquemas unificados de gestión de políticas aprovechando el entorno de ejecución en el núcleo de eBPF augura una reducción en las latencias que afectan el rendimiento de datos transaccionales.

“La evolución continua de eBPF representa no solo una ambición técnica sino un activo infraestructural fundamental en el ecosistema IT moderno, fundamentado por ganancias de rendimiento verificables.” – IEEE

El futuro del despliegue de eBPF implica un enfoque cristalino en los estándares de interoperabilidad y estrategias de verificación capaces de adaptarse a aumentos exponenciales en el volumen de datos y exigencias de procesamiento. Notablemente, abrazar una perspectiva orientada a sistemas sobre el papel de eBPF dentro de una arquitectura de información global mejorará sustantivamente la viabilidad sistémica de los marcos de observabilidad de alto rendimiento.

| Parámetro | Sobrecarga Computacional | Latencia de Red P99 | Costo |

|---|---|---|---|

| Carga del Programa eBPF | Complejidad O(n) | +30ms | $0.02 por millón de ejecuciones |

| Recolección de Datos | Complejidad O(log n) | +45ms | $0.05 por GB recolectado |

| Procesamiento en Tiempo Real | Complejidad O(n^2) | +60ms | $0.08 por hora de CPU |

| Agregación de Datos | Complejidad O(log n) | +25ms | $0.03 por 1000 operaciones |

La utilización de eBPF (extended Berkeley Packet Filter) para la observabilidad en entornos de alto rendimiento exige un análisis exhaustivo de la teoría de sistemas distribuidos, haciendo énfasis en la complejidad algorítmica y las implicaciones en la latencia. eBPF, un motor de ejecución de bytecode dentro del núcleo de Linux, facilita la monitorización detallada. Su despliegue en sistemas distribuidos acarrea desafíos inherentes asociados con la complejidad algorítmica, especialmente en escenarios que requieren procesamiento de datos en tiempo real y generación extensiva de trazas. Dado que los programas eBPF se ejecutan en el espacio del núcleo, se deben considerar sus impactos en el rendimiento del sistema, particularmente en el contexto de arquitecturas distribuidas a gran escala. La sobrecarga de ejecución intrínseca de eBPF puede resultar en un aumento de la latencia P99 (percentil 99), lo que exige una calibración precisa para evitar perturbaciones en el rendimiento del sistema. Esta ampliación de latencia se alinea con los dilemas de compromiso clásicos observados en sistemas distribuidos, donde la sobrecarga introducida por la observabilidad puede mermar la eficiencia del sistema. El modelado exhaustivo debe integrar la complejidad temporal de ejecución y el consumo de memoria de eBPF para evaluar su viabilidad en el mantenimiento de entornos de alto rendimiento.

Investigador de Seguridad

Desde una perspectiva de seguridad, la integración de eBPF para la observabilidad debe ser examinada meticulosamente, especialmente en relación con las potenciales vectores de ataque que podrían aprovechar el acceso a nivel de núcleo que requiere. La ejecución de eBPF en el espacio del núcleo, aunque ofrece una observabilidad profunda, también amplía la superficie de posibles ataques de escalación. Este escenario requiere barreras de ejecución estrictas y mecanismos de verificación robustos, asegurando que el bytecode cumple con políticas de seguridad predefinidas. La introducción de esquemas de cifrado sólido para encapsular los datos recopilados por eBPF protege contra la exposición no autorizada de datos; no obstante, el umbral de complejidad del cifrado debe considerarse, evaluando su efecto sobre la latencia y el rendimiento. Además, los protocolos de autorización que rigen la ejecución de eBPF requieren abordarse meticulosamente para mitigar los riesgos asociados con la escalada de privilegios y el filtrado de información. La inclusión de eBPF amplifica la necesidad de una monitorización exhaustiva de los vectores de ataque, destacando la necesidad de evaluaciones continuas de vulnerabilidad y gestión de parches en entornos de alto rendimiento.

Ingeniero de Infraestructura

El despliegue de eBPF en entornos de alto rendimiento presenta desafíos críticos, particularmente en relación con las restricciones físicas y de latencia de hardware. Dadas las crecientes demandas por arquitecturas de expansión horizontal, la huella de hardware consumida por los procesos de observabilidad de eBPF debe minimizarse para prevenir la contención de recursos. La introducción de eBPF incurre en el uso de ciclos de CPU y memoria que deben gestionarse cuidadosamente para garantizar una degradación mínima en las operaciones básicas del sistema. La infraestructura física debe soportar un rápido ingreso y egreso de datos con mínimos cuellos de botella, requiriendo un entendimiento y optimización del ancho de banda de entrada/salida y las limitaciones de almacenamiento. Las sobrecargas de latencia P99 introducidas por eBPF requieren un benchmarking a lo largo de diversas configuraciones de hardware, enfocándose en identificar prácticas óptimas de distribución de carga para preservar la eficiencia general del sistema. Esto requiere la integración de aceleradores de hardware o nodos dedicados a la observabilidad, maximizando el rendimiento sin comprometer la profundidad de observabilidad que el marco de eBPF ofrece. Un despliegue infraestructural efectivo representa un vector crítico en el mantenimiento del rendimiento operativo al aprovechar eBPF para la observabilidad del sistema.

El despliegue actual de eBPF para la observabilidad dentro de sistemas distribuidos de alto rendimiento es subóptimo, principalmente debido a los desafíos asociados con la complejidad algorítmica y la sobrecarga de latencia. El marco de eBPF, aunque beneficioso para la monitorización granular, presenta cargas computacionales que afectan el rendimiento del sistema. La ejecución en el espacio de kernel, aunque eficiente en aislamiento, conduce a una degradación acumulativa de la latencia P99 cuando se aplica en numerosos nodos en un entorno distribuido. Los mecanismos de observabilidad que dependen de eBPF incrementan la sobrecarga debido al cambio de contexto y a la limitación del ancho de banda de memoria. Además, los escenarios con restricciones de tiempo real agravan este problema, ya que la eficiencia de código de bytes óptima de eBPF no puede compensar la utilización excesiva de recursos.

Una auditoría exhaustiva de la implementación actual revela que, si bien eBPF permite la creación de perfiles en kernel y puntos de trazado dinámicos, el proceso de agregación de datos carece de adecuación en términos de manejar la escala de sistemas distribuidos. El análisis algorítmico indica que la demanda de sincronización de datos entre nodos y la colección centralizada agravan la complejidad a O(n log n) donde ‘n’ representa el número de nodos. Esto es inconsistente con las mejores prácticas de arquitectura distribuida para sistemas de alto rendimiento, que típicamente requieren complejidades de O(1) o O(log n).

Surgen complicaciones adicionales por el espacio limitado de pila de eBPF, lo que conduce a posibles escenarios de desbordamiento de pila en cargas de trabajo exigentes. Las pérdidas de memoria también presentan un desafío en sistemas de larga duración, especialmente al trazar eventos generados dinámicamente a través de nodos distribuidos. El examen de las técnicas de recolección de basura revela ineficiencias al gestionar grandes volúmenes de paquetes de datos de corta duración, lo que requiere una reevaluación del algoritmo de administración de búferes.

Los esfuerzos de refactorización deben centrarse en optimizar los cuellos de botella de complejidad mencionados anteriormente. Debería considerarse un enfoque híbrido que integre eBPF en kernel con procesamiento en espacio de usuario utilizando tecnologías como IO_uring o AF_XDP para la transferencia de datos de alta frecuencia. Las mejoras deben apuntar a refinar el rendimiento de la latencia y reducir la sobrecarga computacional a nivel del espacio de kernel.

Adicionalmente, la adopción de un modelo de observabilidad escalonado que combine eBPF con técnicas basadas en muestreo como DTrace o similar puede reducir la huella de monitoreo. Se debe poner énfasis en desacoplar la agregación de datos de las tareas de monitoreo en tiempo real para mitigar el impacto de latencia en el procesamiento del flujo de datos primario.

En conclusión, desplegar una arquitectura de observabilidad restructurada que aborde las limitaciones intrínsecas del modelo operacional actual de eBPF proporcionará mejoras sustanciales en el rendimiento en entornos distribuidos caracterizados por alto rendimiento y una considerable concurrencia de procesos.”