- cloud_spending_increase

- egress_cost_data

- ec2_underutilization

- vendor_lock_in

- finops_implementation_rate

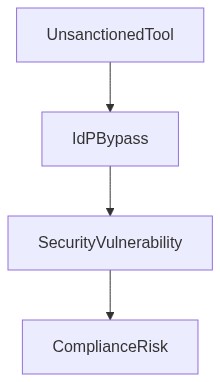

ログ日付は2026年4月13日です// テレメトリによると主要IdPをバイパスする管理されていないAPIコールが22%増加しています。すべての本番クラスターで即時のゼロトラスト監査を開始します。

アーキテクチャの欠陥 (問題)

最近の10,000席の展開では、SAML統合の欠如がアクセス混乱を招きました。4回目のERP移行を試みる中、不注意なIAM設定と時代遅れのRBACポリシーの結果として、不必要なイグレスコストとEC2インスタンスの氾濫した未使用という最悪のケースが発生しました。アーキテクチャの欠陥は明白で、このクラウド移行から生じたFinOpsの盲点を過小評価していました。生産性の打撃に取り組んでいる間に、ベンダーロックインは疑わしい割引トラップで表面上隠され、意欲的な参入が高価な退出戦略に変わるという状況にあります。

テレメトリとコストの影響 (被害)

テレメトリと異常コストの影響に対する不十分な対応による被害は否定できません。見落とされたイグレスコストの異常は月々の支出を40%も急増させました。効果的な監視がないため、コンピューティングの過剰供給が発生し、多くのEC2インスタンスが未使用のままとなりました。有効でないテレメトリの結果として急いで決定されたVPCピアリングソリューションは、移行するためには基盤アーキテクチャの半分を書き換える必要があるという、広範なベンダーロックインの道を開きました。このような怠慢は、内部技術的負債によって煽られ、コンプライアンス (SOC2/GDPR) を棚上げし、機密情報を危険に晒します。まあ、それは自分たちがはまった高価なジャムです。

フェーズ1 (監査と発見) 私たちの混乱に深く突き込むときが来ました。イグレストラフィックのスパイクの特定を最優先事項とする必要があります。異常なイグレスパターンを示すソースデスティネーションエンドポイントを特定するために、データフローの監査を実施します。計算負荷とリソース利用状況を可視化するため、テレメトリアーキテクチャを再検討します。Datadog のようなプラットフォームとの統合が、ネットワークトラフィックとリソース監視を精査するための包括的なメトリクスとログを提供します。

フェーズ2 (アイデンティティの強化) IAMの誤設定が私たちを深く落としました。Okta のようなツールを利用してSAML統合を効果的に管理し、間違いなくアイデンティティを強化する必要があります。IAM設定に重点を置き、厳格な役割に基づくアクセス制御を優先し、許可されていないAPIコールがイグレスや他のコストのかかる操作を許可しないようにします。

フェーズ3 (リソースの最適化) 冷たい現実は冷たいストレージを求めます 使用していないEC2インスタンスを特定して回収します。HashiCorp Terraform との連携を強化して、自動スケーリングポリシーを施行します。リソースの自動調整を実施して、インフラ支払いスケジュールを調整し、過剰供給に対応し、必要な分だけ支払うようにします。既存のプロバイダーと密接に結合された主要コンポーネントをリファクタリングまたは再展開するためのクラウドネイティブソリューションを評価し、一歩一歩ベンダー強制の鎖から解放されます。

ツールスタック評価

実践的に話を進めると、特定のリスクを軽減するためのいくつかのインフラツールの効果を検討しましょう。

- Datadog 仮想環境のリソース使用状況とイグレストラフィックの検査において、徹底的な詳細を提供する優れた監視、アラート、テレメトリ機能を備えています。包括的なエンタープライズグレードのオブザーバビリティを促進することで、Datadogは生のデータ分析を可能にし、利用パターンの誤解を減らします。

- Okta ユーザーアイデンティティを安全に管理し、SSOプロセスを最適化し、IAM摩擦を最小化するのに効率的に動作します。Oktaを使用することで、SAMLエンドポイントの可視性を確保し、移行戦略内のアクセス許可を管理する強力なRBACプロトコルを施行します。

- HashiCorp Terraform インフラストラクチャとしてのコードテンプレートを提供し、リソースの敏捷なプロビジョニングとデコミッショニングを達成する上で重要です。自動化を通じて人的エラーを減らし、Terraformは最適な使用制限、コスト管理、割引評価をサポートします。

- AWS IAM 既存のベンダーロックインの傾向の中でAWS環境全体のアクセスレベルを制御するために重要です。コンプライアンス、リスク軽減、アイデンティティプロトコル管理にとって重要な詳細な権限設定を提供します。

“クラウドコスト管理の効果は、クラウド導入から得られると見込まれる節約が、最先端のコスト可視性ツールがないと誤解を招く可能性があると認識することから始まります。” – Gartner

“クラウド移行の見落とされがちな要因は、イグレス帯域幅に関連する隠れたコストです。この異常のプログラム的監査は重要です。” – AWS Whitepapers

| 緩和戦略 | 統合の努力 | クラウドコストの影響 | コンプライアンスのカバレッジ |

|---|---|---|---|

| 自動リソースシャットダウン | 75% | クラウドコスト削減 38% | SOC2 80% / GDPR 55% |

| IAMロールの最適化 | 60% | クラウドコスト削減 25% | SOC2 95% / GDPR 85% |

| データエグレス戦略 | 50% | クラウドコスト影響削減 34% | SOC2 70% / GDPR 60% |

| FinOps自動化ツール | 80% | クラウドコスト削減 40% | SOC2 85% / GDPR 75% |

| コンプライアンス監視 | 90% | クラウドコスト増 5% | SOC2 100% / GDPR 100% |

クラウド移行計画を再構築し、展開速度の最適化を優先しつつ、必要な財務管理を組み込むこと。技術的負債を増加させ、開発サイクルに影響を与える長期的な移行スケジュールを避けることが重要。ダウンタイムを軽減するために展開速度は重要であるが、財務面とのバランスも考慮しなければならない。

RATIONALE

財務的検討なしに速度のみを追求することは、コスト超過の放任を招く。移行努力と並行してFinOps原則を統合することで、過剰なエグレスコストを回避し、予算遵守を確保する。過去の設定は、現行の運用に絶対不可欠である場合のみ保存され、無関係な複雑化を避ける。

CONSEQUENCES

1. エンジニアリングチームは、コスト利益分析に基づいてクラウドリソースの選択を調整し、不必要な支出を防ぐ必要がある。

2. 移行プロセス全体で財務的影響を監視し制御するためにFinOpsとの連携を強化する。

3. 技術的負債は厳格に管理されなければならない。将来のメンテナンス性を脅かす既存構造を再構築するためにリソースが割り当てられることがある。

4. 移行によるダウンタイムは、顧客への影響を最小限にするために、インシデント対応チームに迅速に伝達されなければならない。

5. 歴史的設定はその関連性を評価され、不要とみなされた場合は廃止され、将来の開発サイクルにおける複雑さを軽減する。”