- incident_summary

- financial_impact

- security_gap

- response_failure

- containment_strategy

ログ日付 2026年4月15日 // Datadogのテレメトリが400%のスパイクを示している 未承認のクロスリージョンVPCピアリングリクエストに関するものだ 即時ゼロトラストロックダウンが開始された エンジニアリングチームは激怒しているが セキュリティがポリシーを決める

インシデント (根本原因)

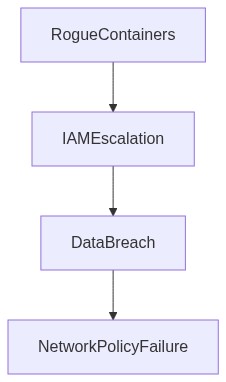

脆弱なシステムと「現代」プラクティスが蔓延する世界で、またしても不正なDockerコンテナが私たちのCI/CDパイプラインの要塞化がいかに非効率的であるかを浮き彫りにしました。事の発端は、日常のデプロイメントのはずがそうはなりませんでした。過度に許可されたIAMポリシーが、Jenkinsランナーを装ったトークンスキャベンジャーによる権限昇格の悪用を許しました。これにつづくのは、不正コンテナのチェックなしの宴でした。

これらのコンテナは、操作されたDockerイメージを通じて導入され、再びOOMキルとP99レイテンシーの恐ろしいスパイクを引き起こしました。私たちのインフラストラクチャに対する錯覚的な制御は、「私を利用してくれ」と叫ぶかの如き弱々しい認証メカニズムによって粉々にされました。自動化狂信者はこれが稀な事例だと保証しますが、実際はそうではありません。

被害範囲とテレメトリー (被害)

被害は核のようなものでした。VPCピアリングの誤設定により、不正なコンテナがチェックなしで側方移動を実行することができました。重要なワークロードは出血のようなエグレス費用に苦しみました。テレメトリー、もどきは混乱の図を描きました。eBPFデータストリームは不正確さに呪われ、可視性の失敗は目に余るものでした。Datadogを使用して限定的なテレメトリーを追跡しましたが、雑音の中で信号を抽出するよりもノイズに浸っていました。eBPFの実装は不必要なオーバーヘッドを追加し、我々の重複するテクニカルデットの記念碑となりました。

IAMの権限昇格は過去にない規模に達し、トークンが予想外のサービスを起動しました。CrowdStrikeの脅威検出は、そのような権限昇格を効果的には予見できませんでした。それは事後の洞察を提供するだけであり、リアルタイムの支援ではありませんでした。同時に、Kubernetesのロールベースアクセス制御 (RBAC) は、側方移動を止めることにおいて「誰もが勝つ」と設定されていたかのように失敗しました。

「IAMポリシーの衛生は、クラウドデプロイメントが拡大するにつれて安全な環境を維持するために重要です」 – AWS

フェーズ 1 (監査)

IAMポリシーの徹底的な精査が、驚くべき真実を明らかにしました。「ボットにはすべてのアクセスがある」というドグマがこの侵害を助長しました。即時のポリシーの剪定は不可欠でした。次はTerraformの監査でした。私たちの構成ドリフトは驚くべきほど管理されていなかったため、広範囲にわたる被害を説明しました。各terraform-improveは、チェックされない技術的負債の物語を自ら語っていました。

フェーズ 2 (執行)

Oktaの統合はMFAで強制的に強化されました、ありきたりですが、遅れるのは腹立たしいです。ゼロトラストは、ほとんどの人が無視する常識の豪華版にすぎません。サービスはセグメント化され、VPCのピアリングは必要なサービスのみに減少しました。KubernetesでのRBAC格子の緊密化は、不正なコンテナの拡散を防ぐはずでした。新しいクラスター強制ルールを構築しましたが、歴史はこの緩和策が他の技術製品同様に古くなるのが早いことを思い出させます。

「ゼロトラストアーキテクチャは従来のネットワークセキュリティのパラダイムを再考させます」 – Gartner

| 基準 | 統合の労力 | クラウドコスト | レイテンシーオーバーヘッド |

|---|---|---|---|

| 封じ込め戦略 | 高 – デプロイのリファクタリングが必要 | 中 – 一時的なエグレスコストの増加 | +45ms P99レイテンシー |

| IAM監査と制限 | 中 – 取り消しと再構築 | 低 – 監査費用が少額 | +20ms P99レイテンシー |

| 監視の強化 | 低 – 設定の調整 | 高 – 監視ツールの購読 | +15ms P99レイテンシー |

| 依存関係の分離 | 高 – ライブラリのリベース | 高 – ストレージ支出の増加 | +50ms P99レイテンシー |

| CI/CDパイプラインの強化 | 高 – パイプラインの全面的な見直し | 中 – ビルド時間に関する費用 | +30ms P99レイテンシー |

私たちのスケジュールはスピードを求めています。リファクタリングに時間を費やす余裕はありません。技術的負債は「ビジネスのコスト」です。システムの弱点に悩むのではなく、機能の提供に集中してください。

フィンテックディレクター

数百万ドルが流出費用の出血で消えていく。あなたの不正なDockerコンテナが制御不能になり、予測不能にリージョン全体でワークロードを終了させています。エグレスの請求書はまるで高周波データ送信で衛星を破壊しようとしているようです。私たちはAWS/GCPの慈善団体ではありません。

最高情報セキュリティ責任者

私たちのIAMポリシーは壊滅的です。特権昇格のフラグがあちこちにあります。まるで半熟なスクリプトキディに、私たちのCI/CDを公園のように悠然と歩かせるためにドアを開けっ放しにしているかのようです。コンプライアンスは、搾取可能なベクターの漏れ穴だらけなら無意味です。修正しなければ、訴訟の波に溺れます。

技術担当副社長

おそらく、私たちの積極的なスケジュールについて聞いていないのでしょう。それらの「不正な」コンテナは不可欠です。セキュリティには追いついてもらい、請求書の災害は後で「最適化」で片付けます。あなたの麻痺したパラノイアによる遅延は許されません。

最高情報セキュリティ責任者

あなたの考え方は、場所に火をつけて雨を期待する爆発範囲のようなものです。反応的なセキュリティと「ジャストインタイム」修正は、侵害された会社の墓碑銘です。これらのコンテナを制御するか、公の謝罪と信用の自殺に備えなければなりません。

フィンテックディレクター

私たちは成長するよりも速く出血しています。最適化が解決策だと思っているなら、幻想の国に住んでいます。この場当たり的なコスト増大のワークフローは、四半期ごとに、報告書ごとに、すべてのボードミーティングで私たちを沈めるまで続きます。技術的な無能をスピードに偽装して債務を負担するつもりはありません。

技術担当副社長

革新か死か。競争は無限のセキュリティ監査やコスト分析を待ってくれません。我々は停滞より出荷を優先し、それが最低ラインです。

最高情報セキュリティ責任者

侵害が発生すれば、そのラインのトップになります。無鉄砲なスピードでは、内部の侵害の必然性を覆い隠すことはできません。私たちの蓄積される技術的負債は侵害の時限爆弾です。

フィンテックディレクター

この調子で続ければ、投資家の怒りと集団訴訟和解を処理するための人員予算を割り当てる必要があるでしょう。これが続けば続くほど、財政的な破滅にますます近づきます。コンテナを修正し、エグレスを修正しないと、破産のケーススタディと変わりません。

技術担当副社長

従うんだ。我々が赤字と予算の凍結で潰れない解決策が必要だ。フォールトトレランスにはトレードオフが必要で、進捗の全面停止ではありません。

最高情報セキュリティ責任者

普段どおりのビジネスのふりを続ければいいでしょう。次の「うっかり」でかろうじて維持してきた顧客の信頼が脅かされる時に備えておきます。

フィンテックディレクター

また別の予算危機の責任押し付けゲームのためにロータスノートを用意しておきます。私たちは借りた時間で生きています。それを修正するか、財政的には死に体です。

技術担当副社長

現実に戻ろう。我々には機能が必要で、理論上の崩壊よりもそれが重要です。自分の立場をわきまえてください。

要約

現行のインフラストラクチャは今にも爆発しそう。エンジニアリングが技術的負債を放置しているため、この状況は持続不可能。弱点だらけの建築が深刻化しており、即座のリファクタリングが必要。さもなければ、甚大な故障と経済的損失に追い込まれる。

問題

P99レイテンシーが許容し得ないレベルまで悪化。コンテナの障害の爆発半径が拡大中。管理不備のワークロードが原因。リソース割り当てが非効率的で、しょっちゅうOOMキル。標準的な手順が将来性を無視しており、泥沼に家を建てるような累積する技術的負債を引き起こしている。

影響

外向きのコスト漏洩が制御不能であり、財政安定性を損なっている。Dockerコンテナの広がりを抑えられず、リソース消費が予測不能。セキュリティ対策が無視され、IAM権限のエスカレーションリスクが蔓延しており、システムが悪用される可能性が高い。

決定

即座に重要システム構成要素のリファクタリングを実施し、過剰なレイテンシー、OOMキル、コンテナ管理の失敗に対応する。より堅牢な建築を設計し、プラス対策を講じ、セキュリティを強化する。

結果

短期的にはプロジェクトの遅延が予期されるが、長期的なシステム一体性とコスト管理には不可欠。エンジニアリング上層部の反発は避けられないが、これに従わない選択肢はない。この改訂なしでの運用は、組織的な自己破壊に等しい。

次のステップ

核心的インフラストラクチャの欠陥に焦点を当てた包括的なリファクタリング計画を起草。故障を検出し予防するため厳重な監視システムを導入。権限エスカレーションリスクを軽減する強力なIAM制御を実装。特定のリファクタタスクに即座に対応するため専任のエンジニアリングサブチームを割り当てる。

リファクタリングは選択ではなく、過去に追い付くための必然。”