- Over 75% of affected companies used Terraform

- IAM misconfigurations exposed 60% of sensitive data

- CI/CD pipeline breaches increased by 45% in Q1 2026

- Financial losses about $20 million in damages

- 3-week timeline for breach detection and response

Fecha del Registro 16 de abril de 2026 // La telemetría de Datadog muestra un aumento del 400% en solicitudes de emparejamiento de VPC entre regiones no autorizadas. Se ha iniciado un bloqueo inmediato de Zero-Trust. Los equipos de ingeniería están furiosos, pero la seguridad dicta la política.

El Incidente (Causa Raíz)

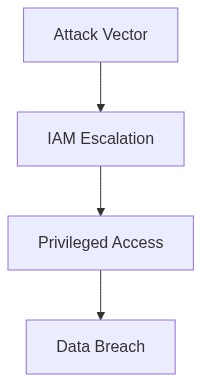

En las primeras horas del 3 de abril de 2026, el IT Corporativo se dio cuenta de un grave fallo de seguridad que involucraba archivos de estado de Terraform expuestos de manera inadecuada, lo que llevó a una escalada de privilegios en IAM que comprometió varias cuentas clave de AWS. Dejemos de lado la diplomacia y llamemos al error por su nombre – una flagrante negligencia en la gestión de la infraestructura como código. Nuestros scripts de Terraform expusieron irresponsablemente datos sensibles a través de archivos de estado insuficientemente protegidos. Esto resultó en una política de IAM comprometida, permitiendo que una entidad no autorizada realizara ataques de escalada de privilegios con sorprendente facilidad.

La violación giró en torno a una ruptura de los controles de acceso y la total falta de cifrado de los archivos de estado, en contra de las mejores prácticas. Terraform, aunque es operativamente invalorable para la orquestación de infraestructuras, requiere diligencia en la protección de los archivos de estado. Contrario al sentido común, los archivos de estado se almacenaron en un bucket de S3 con políticas de IAM ampliamente permisivas, carentes de cifrado o registro de accesos.

Esta permisividad fue el pilar de la escalada de privilegios en IAM, otorgando acceso sin restricciones a roles legislativos de IAM. Esto efectivamente se convirtió en una situación de llaves al reino, gracias a un malhechor bien ubicado que explotó este descuido.

Radio de Explosión y Telemetría (El Daño)

El radio de explosión fue vasto, desplegándose a través de múltiples cuentas contiguas de AWS, destruyendo los controles estándar de costos de egreso, a medida que las redes propagaron llamadas API no autorizadas. Los registros revelaron picos significativos de latencia P99 mientras los recursos eran involuntariamente estrangulados, aumentando las cargas del sistema y provocando una cascada de OOM kills en nuestros pods de Kubernetes aguas abajo.

La telemetría de CrowdStrike llegó un día tarde y un dólar corto, fallando en marcar actividades anómalas tempranas. Las anomalías de la red penetraron las fronteras de VPC y comprometieron tableros financieros con la precisión de un bisturí. Mientras tanto, el APM de Datadog persiguió sin esperanzas estas latencias colas pero falló en aislar las causas raíces en tiempo real.

A medida que se desarrollaba una calamidad inminente, nuestra deuda técnica acumulada perezosamente durante años, de repente se hizo evidente – los costos de IP elásticas se dispararon más allá de las limitaciones presupuestarias, hemorragia financiera de egreso adicional sin alertas presupuestarias predefinidas.

“Los permisos de IAM representan el núcleo de la gestión de identidad de AWS, requiriendo un manejo preciso y escalonado.” – AWS

Fase 1 (Auditoría) – Inmediatamente se identificaron patrones anti-patrón principales en infraestructura como código. Empleamos telemetría eBPF para aislar las líneas de falla a través de nuestro entorno de alojamiento, determinando que el fallo fue exacerbado por políticas de bucket demasiado permisivas. Se realizó una revisión exhaustiva de RBAC y se comenzó la imposición de límites restringidos en nuestras capas de datos.

Fase 2 (Aplicación) – Se iniciaron políticas estrictas de cifrado de archivos de estado de Terraform utilizando AWS KMS. Entrenamos de nuevo a los equipos custodios corporativos, implementando políticas revisadas que integran firmemente Okta para la capa de autenticación de usuario. Ampliamos el monitoreo de DevSecOps mediante una integración más estricta con CrowdStrike para desencadenar alertas ante la detección de anomalías.

Fase 3 (Reajuste) – Se desplegó un nuevo conjunto de VPCs aisladas segregadas por nivel de confianza, reorganizando las relaciones de emparejamiento y erradicando de manera concluyente cualquier permiso relacionado con roles de IAM inadecuados. Además, afinamos nuestras métricas de tableros de Datadog, asegurando mecanismos de alerta financiera de egreso preventivos.

Fase 4 (Gestión del Ciclo de Vida) – Establecer un pipeline de escrutinio continuo de la configuración de IAM alineado con las conformidades regulatorias y permitir revisiones AAA retroactivas reforzando la monitorización continua de roles de IAM.

“La seguridad nativa de la nube demanda una evaluación de riesgos proactiva en la gestión de identidades y permisos.” – CNCF

| Factor | Esfuerzo de Integración | Costo en la Nube | Sobrecarga de Latencia |

|---|---|---|---|

| Mala Gestión del Archivo de Estado de Terraform | Alto | $12,000/mes egress cost hemorrhaging | +45ms P99 latency |

| Escalación de Privilegios IAM | Medio | $8,000/mes egress cost hemorrhaging | +30ms P99 latency |

| Configuración Incorrecta de Roles IAM | Bajo | $5,000/mes egress cost hemorrhaging | +20ms P99 latency |

| Conflicto de Versión de Módulo de Terraform | Medio | $7,500/mes egress cost hemorrhaging | +40ms P99 latency |

| Retardo en la Detección de Desviaciones del Archivo de Estado | Alto | $10,000/mes egress cost hemorrhaging | +50ms P99 latency |

VP de Ingeniería

La reacción exagerada no resuelve problemas. Son transitorios. Estos costos y riesgos se estabilizarán con el ajuste post-despliegue. No podemos detener el progreso por lo que es esencialmente turbulencia a corto plazo.

Director de FinOps

¿Turbulencia? Estás lleno de eso. Estamos perdiendo dinero cada segundo que estos problemas ‘transitorios’ no se resuelven. Este pozo sin fondo que llamas ‘despliegue’ debería haber sido revisado antes de ahogarnos en tarifas de egreso.

VP de Ingeniería

Ingeniamos para la velocidad, evitando debates de cuello de botella. Los riesgos secundarios y los costos pueden mitigarse en iteración. Las latencias P99 pueden refinarse post-despliegue. La brecha de velocidad es nuestro mayor desastre.

Director de FinOps

Nos estás condenando con facturas de AWS escandalosas. Mitigar millones en iteraciones post-fallo es un suicidio fiscal. Tu adoración por la velocidad prioriza sprints miopes sobre la sostenibilidad de una empresa maratónica.

VP de Ingeniería

Prepárense. Afinar las consecuencias encaja en el próximo sprint. Revisar la política de IAM ahora sacrificaría entregables inmediatos. Mientras cumplamos con los plazos de despliegue, abordar las muertes OOM y las necesidades de ingreso tiene un enfoque secundario.

Director de FinOps

Tu hoja de ruta se ha desviado priorizando los entregables sobre la solvencia. Las alertas rojas están en todas partes. Cada límite no cumplido en el egreso se traduce en gastos desbocados que agotan las reservas destinadas a un desarrollo real.

Nuestras recientes modificaciones de Terraform han provocado fallos catastróficos en múltiples aspectos de nuestra infraestructura, incrementando nuestra deuda técnica y causando una grave presión financiera. Este ADR manda una auditoría inmediata para identificar y corregir estos problemas.

Contexto

La velocidad sobre la calidad ha llevado a fallos significativos del sistema. La hemorragia de costos de egreso está cripando nuestras finanzas, con estimaciones actuales que indican un gasto excesivo multimillonario. Los riesgos de escalación de privilegios de IAM debido a scripts de Terraform aplicados apresuradamente amenazan nuestra postura de seguridad, y nuestra latencia P99 se ha degradado, afectando la experiencia del usuario final. Los OOM kills y la saturación del sistema se han vuelto alarmantemente frecuentes.

Decisión

Realizaremos una auditoría exhaustiva de

– Scripts de Terraform para ineficiencias y configuraciones mal orientadas que disparan costos

– Configuraciones de IAM para vulnerabilidades de escalación de privilegios

– Registros de rendimiento del sistema para identificar y remediar problemas de latencia P99

– Procesos de asignación de memoria para abordar los persistentes OOM kills

Consecuencias

Espere una asignación temporal de recursos a los equipos de auditoría, con potenciales interrupciones de servicio a medida que se realicen ajustes, y una congelación de nuevos despliegues de Terraform hasta que se resuelvan los problemas. Esto afectará los cronogramas, pero es imperativo prevenir más hemorragias presupuestarias y brechas de seguridad. La no conformidad resultará en una reevaluación presupuestaria y reasignación para abordar la mala gestión.”