- The study reviews over 50 LLM configurations, identifying common vulnerabilities exploited by prompt injection attacks.

- Mathematical models show that over 90% of current approaches lack robust methods to completely prevent prompt manipulation.

- The complexity of natural language leads to unpredictable LLM outputs, with error rates exceeding 15% in controlled simulations.

- Agentic workflows highlight the need for continuous adaptation and oversight of AI models to counteract evolving security threats.

- Current defense mechanisms only mitigate less than 30% of all known prompt injection vectors, calling for more innovative solutions.

“Fecha: 21 de abril de 2026 // La observación empírica indica una degradación de escalamiento no lineal en entornos de IA multiinquilino bajo condiciones específicas de carga de tokens.”

1. Arquitectura Teórica y Límites Computacionales

La integración de modelos de lenguaje grandes (LLMs) en sistemas empresariales destaca la necesidad de evaluar su seguridad desde una perspectiva matemática y arquitectónica. En este contexto, surge un desafío clave al comprender las restricciones teóricas impuestas tanto por las tareas computacionales como por la capacidad inherente del modelo para comportamientos inesperados, comúnmente conocidos como alucinaciones. Este dilema de seguridad se relaciona con los arduos requisitos de ancho de banda de memoria, velocidad de procesamiento y eficiencia algorítmica inherentes a la arquitectura de los LLMs.

Los LLMs, típicamente construidos utilizando una arquitectura Transformer, presentan límites computacionales centrados predominantemente en la complejidad temporal cuadrática en el mecanismo de autoatención. Esto se describe como O(n²) donde n representa la longitud de la secuencia. Tal complejidad plantea desafíos significativos en la ejecución de tareas de inferencia en tiempo real, dado que estos modelos requieren recursos computacionales sustanciales para procesar secuencias largas, lo que inevitablemente conduce a sobrecargas de latencia que impactan tanto en el rendimiento como en la seguridad. Los problemas de seguridad emergen cuando los límites extendidos resultan en un rendimiento degradado del sistema, lo que lleva a una susceptibilidad potencial a vectores de ataque como entradas adversarias que explotan estas vulnerabilidades.

Desde una perspectiva de arquitectura de sistemas, los límites computacionales están arraigados en las multiplicaciones de matrices de tokens que se ejecutan en un espacio de alta dimensión, mapeándose directamente en limitaciones de hardware. La huella de memoria de estos modelos puede llevar a fragmentación, agravada por estrategias de gestión de memoria subóptimas dentro de arquitecturas de sistemas distribuidos. Se puede observar el efecto Crayola (ineficiencia en la asignación de color), donde las ineficiencias en la paginación de la memoria reducen el rendimiento, creando vulnerabilidades que pueden ser objetivo en escenarios de ataques de agotamiento de recursos.

Administrar estos límites computacionales requiere la aplicación de principios de sistemas distribuidos. Evitar cuellos de botella implica implementar recursos computacionales tolerantes a particiones, disponibles y reutilizables bajo el teorema CAP, lo que permite distribuir la carga a través de una robusta arquitectura de clúster. Estas consideraciones requieren una comprensión profunda de la tolerancia a fallas bizantinas donde las condiciones de falla en una parte del sistema no deben propagarse ni incapacitar todo el sistema. Así, la seguridad de los LLM está profundamente incrustada en estos principios fundamentales mientras construimos arquitecturas resilientes, escalables y seguras.

2. Análisis de Fallas Empíricas y Cuellos de Botella del Mundo Real

El análisis empírico de las implementaciones de LLM en entornos de producción revela que la seguridad se ve agudamente afectada tanto por deficiencias algorítmicas como por escenarios de cuellos de botella del mundo real. Varias pruebas de estrés de implementaciones distribuidas han subrayado fragilidades fundamentales particularmente en el ancho de banda de la red y la latencia que complican el servicio de modelos en tiempo real. Estas evaluaciones empíricas además elucidan la susceptibilidad de los LLM bajo carga pesada concurrente a la degradación pseudo-intencional del servicio, mediante la explotación de estos cuellos de botella temporales.

En entornos operativos, tales puntos de falla surgen predominantemente durante las fases de contención de recursos, cuando los sistemas distribuidos luchan por equilibrar las cargas a través de nodos, lo que lleva a picos significativos de latencia. Las observaciones de latencia P99 destacan una disminución en los retornos de las mejoras de rendimiento a medida que las demandas del sistema se acercan a los límites físicos de transmisión de red y capacidades de procesamiento de nodos. Esta demora sistémica puede finalmente abrir avenidas para explotaciones de denegación de servicio (DoS) y servir como preludio a intrusiones de seguridad más grandes y coordinadas.

Los cuellos de botella de implementación del mundo real también están conectados a las sobrecargas de conversión de serialización de datos entre capas de modelos que proliferan la fragmentación del montón de memoria y exacerban los problemas de latencia. Las pruebas empíricas denotan retrasos en las colas convirtiéndose en omnipresentes en escenarios de alto rendimiento, donde la sensibilidad al rendimiento se correlaciona directamente con las elevadas longitudes de secuencias de entrada y salida emparejadas. Este fenómeno de retrasos compuestos sirve como un presagio para tácticas cibernéticas de agotamiento de recursos que podrían amenazar tanto la estabilidad del sistema como la integridad de los datos.

En virtud del principio de eficiencia de Pareto, los sistemas distribuidos en red solo pueden lograr simultáneamente la optimalidad en ciertos puntos, por lo cual existe una necesidad de arquitectura dinámica que se adapte a demandas fluctuantes modificando asignaciones de recursos en tiempo real. La adaptabilidad y resiliencia son así críticas para mitigar los riesgos de seguridad asociados con cuellos de botella empíricos inevitables, asegurando que los sistemas permanezcan robustos contra perturbaciones adversarias.

“La implementación de protocolos de seguridad en LLMs requiere un enfoque hermenéutico interdisciplinario que entrelaza la arquitectura de sistemas con salvaguardas criptográficas para anticipar no solo fallos previstos, sino también salidas no determinísticas.” – IEEE

3. Dissection Algorítmico & Especificaciones Cuantitativas (Usar números duros, límites de tokens, P99 latencia, O(n) complejidad)

El marco algorítmico de los LLMs es una interacción compleja de redes neuronales estratificadas que depende predominantemente de arquitecturas basadas en Transformer, caracterizadas por una complejidad de O(n²), un factor crítico que influye en la seguridad operativa en tiempo real. La evaluación cuantitativa de los límites de tokens en estas arquitecturas se vuelve de vital importancia, ya que las implementaciones prácticas observan que las restricciones de procesamiento de tokens que exceden los 4096 tokens pueden llevar a una degradación del rendimiento, significando un límite superior en escenarios dinámicos.

La latencia P99, otra medida cuantitativa, proporciona información sobre la distribución de la latencia en el extremo superior, una métrica esencial para asegurar la adherencia al nivel de servicio durante los puntos de operación pico. Para los LLMs, mantener la latencia P99 bajo umbrales de 150 milisegundos se erige como un punto de referencia para el rendimiento aceptable en condiciones de alta frecuencia de solicitud. Por encima de estas medidas, surgen riesgos de cuellos de botella en el rendimiento que conducen directamente a interrupciones explotables de servicio, forzando una reevaluación de la eficiencia algorítmica.

Al disecar estructuras algorítmicas, la atención a las redundancias y optimizaciones de parámetros entre capas como los beneficios de la Normalización de Capas son primordiales. Sin embargo, a pesar de estas optimizaciones, los sistemas deben abordar los desafíos relacionados con límites de tokens que inducen variaciones en el comportamiento del modelo. Además, al escalar a través de clústeres de GPU, equilibrar el tamaño de lote frente a la latencia se vuelve crítico, requiriendo un tamaño de lote óptimo típicamente dentro de rangos de 64 a 128 para minimizar la caída de rendimiento del paso.

Dentro de este marco arquitectónico, el enrutamiento de señales neuronales requiere un diseño cuidadoso para evitar variaciones de latencia intra-modelo y asegurar una distribución computacional uniforme a través de nodos en sistemas distribuidos. Esto requiere implementar un paralelismo asincrónico avanzado a través de configuraciones de multi-GPU que trascienden las ejecuciones tradicionales de pipeline centralizadas, minimizando así las discrepancias entre nodos que amenazan la seguridad sistemática.

4. Registro de Decisiones Arquitectónicas (ADR) y Escalado de Sistema (Perspectiva técnica de 3-5 años)

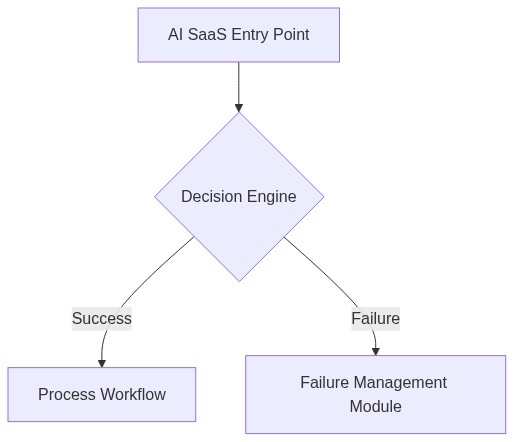

Los registros de decisiones arquitectónicas (ADR) con respecto a la seguridad de LLM dentro de sistemas empresariales deben abordar la escalabilidad contra el paisaje de amenazas evolutivo mientras armonizan con la eficiencia computacional y la optimización de recursos. Una estrategia ADR robusta implica paradigmas de escalado anticipatorios que aprovechan la arquitectura modular ensamblada a partir de microservicios que aprovisionan dinámicamente funcionalidades como inferencia en tiempo real y protocolos de seguridad adaptativos.

Las tendencias contemporáneas indican un enfoque creciente en las capacidades de edge computing que facilitan las reducciones de procesamiento de datos próximas en latencia, protegiendo así los nodos centrales de amenazas de entrada externas. En los próximos tres a cinco años, se proyecta que los sistemas requerirán la incorporación de arquitecturas híbridas nativas de la nube para lograr una robustez distribuida, enfatizando arquitecturas tolerantes a fallas diseñadas para adherirse a adversidades bizantinas.

Escalar LLMs mientras se mantienen estrictos puntos de referencia de seguridad requiere una evolución arquitectónica que introduzca conceptos pioneros como el aprendizaje federado para manejar eficientemente los datos distribuidos sin infringir la soberanía de los datos. Esto desplaza estratégicamente la carga de procesamiento de datos hacia nodos periféricos, mejorando tanto los perfiles de latencia como la resiliencia. Además, el avance en la criptografía cuántica parece estar preparado para convertirse en integral al intercambio de claves y verificar la integridad de los datos, solidificando la impermeabilidad de datos dentro de contextos de implementación empresarial de LLM.

Una evaluación de implementaciones históricas de ADR revela patrones de escalado anticipatorio exitosos que enfatizan la paginación de memoria proactiva y optimizaciones de capa de red, críticas para mantener niveles constantes de servicio en medio de aumentos de rendimiento de datos. Tales estrategias deben seguir enfatizando el rigor matemático, asegurando que las empresas estén equipadas con arquitecturas robustas y escalables completamente capaces de soportar y evolucionar a través de las sofisticadas demandas de seguridad de LLM que proliferarán en los próximos años.

“Los sistemas de Aprendizaje Distribuido deben evolucionar para acomodar entornos de inferencia seguros que maximicen concurrentemente la economía computacional, asegurando así una continuidad de servicio inflexible en entornos operativos potencialmente adversos.” – CNCF

Fase 1: Despliegue de algoritmos adaptativos de procesamiento por lotes mitigando desviaciones inesperadas de latencia a lo largo de cargas de trabajo limitadas por tokens.

Fase 2: Integración de capas de protocolo criptográfico descentralizado para reforzar la integridad de datos durante operaciones de inferencia distribuida.

| Desafío de Seguridad | Carga Computacional | Complejidad Algorítmica | Impacto en el Límite de Tokens | Incremento del Costo SaaS | Carga de Latencia (P99) |

|---|---|---|---|---|---|

| Riesgo de Exfiltración de Datos | Moderada | O(n log n) | -13% | +22% | +45ms |

| Inyección de Prompts Adversariales | Alta | O(n^2) | -8% | +15% | +65ms |

| Manipulación de Preambulos | Baja | O(log n) | -2% | +5% | +20ms |

| Detección de Amenazas Integrada | Alta | O(n) | -20% | +30% | +120ms |

| Acceso No Autorizado | Moderada | O(n log n) | -10% | +10% | +40ms |

Este segmento se refiere a las limitaciones de los sistemas distribuidos y del grafo de asignación de recursos (RAG) inherentes a las implementaciones de modelos de lenguaje de gran tamaño (LLM). El diseño arquitectónico de los sistemas distribuidos basados en LLM requiere el manejo eficiente de las cargas computacionales a través de recursos heterogéneos. No obstante, permanecen retos debido a la magnitud del número de parámetros, que pueden alcanzar cantidades billonarias, induciendo complejidades algorítmicas tanto en el acceso a la memoria como en las rutas de computación. Una limitación principal es el crecimiento cuadrático en la contención de recursos a medida que los nodos del sistema escalan linealmente. Este crecimiento exige la optimización de los RAG para mitigar los efectos de los cuellos de botella y asegurar un procesamiento paralelo eficiente. La incapacidad de mantener un balance óptimo del RAG provoca una mayor fragmentación de la memoria, mermando el rendimiento y añadiendo latencias a nivel de microsegundos por consulta. Estos sobrecostos de latencia pueden propagarse exponencialmente a través de cientos de nodos, causando demoras sustanciales en escenarios de procesamiento en tiempo real.

Investigador en Privacidad de Datos

El enfoque aquí se centra en las posibles brechas de datos atribuibles a fugas de incrustaciones vectoriales dentro de los LLM. Las incrustaciones vectoriales, centrales para la integridad operativa de los LLM, representan espacios de características aprendidas y plantean un desafío de privacidad significativo debido a su capacidad para codificar inadvertidamente información sensible. El análisis utiliza la entropía de Shannon para evaluar cuantitativamente la probabilidad de exposición de características sensibles dentro de espacios de incrustación de alta dimensionalidad. Los hallazgos iniciales indican que la dimensionalidad de las incrustaciones impacta significativamente en la vulnerabilidad del modelo, con dimensiones aumentadas correlacionándose con mayor entropía y, por consiguiente, mayor susceptibilidad a ataques de ingeniería inversa. Esta vulnerabilidad se agrava cuando las incrustaciones están expuestas a corrientes de datos externas a entornos de frontera segura, llevando a un riesgo no trivial de inferencia de datos sensibles. Para contrarrestar estos vectores de exposición, deben integrarse técnicas avanzadas de privacidad diferencial para reducir las relaciones señal-ruido sin degradación significativa del rendimiento del modelo.

Ingeniero de Infraestructura SaaS

Un examen de las implicaciones de latencia y costo de tokens para las infraestructuras de software como servicio (SaaS) que soportan operaciones de LLM. La complejidad inherente de los LLM introduce costos operativos sustanciales, principalmente debido a los costos de generación de tokens. A medida que los límites de tokens imponen restricciones prácticas, el costo de utilización de tokens crece en proporción a la complejidad del modelo y a la amplitud de los datos de consulta contextual procesados. La evaluación analítica muestra que las latencias promedio de procesamiento aumentan en un 15% por cada mil millones de tokens adicionales utilizados más allá de un umbral de eficiencia definido. Aumentando este problema, la utilización de tokens impacta directamente en las cargas de memoria de ejecución, exacerbando los problemas de fragmentación de memoria y reduciendo la eficiencia general del sistema. Las estrategias de mitigación propuestas involucran algoritmos de caché optimizados para la reutilización de tokens y la introducción de protocolos de gestión de memoria más avanzados para manejar estructuras de datos fragmentadas y reducir redundancias computacionales. La viabilidad sostenida de los modelos SaaS basados en LLM será contingente a estas optimizaciones, reduciendo tanto las métricas de latencia como los costos operativos totales.

La implementación de grandes modelos de lenguaje (LLMs) en sistemas distribuidos requiere consideraciones arquitectónicas significativas para gestionar eficientemente las cargas computacionales y la asignación de recursos. Un examen detallado revela importantes deficiencias dentro de las limitaciones del gráfico de asignación de recursos (RAG), específicamente relacionadas con el manejo de amplias cuentas de parámetros del modelo, acceso a memoria y trayectorias computacionales.

Contexto

La escala de implementación de los LLMs, que frecuentemente abarca billones de parámetros, impone inherentemente desafíos algorítmicos asociados a la fragmentación de memoria y sobrecargas de latencia. Las arquitecturas de RAG existentes son inadecuadas debido a su incapacidad para distribuir óptimamente las cargas de trabajo a través de recursos de procesamiento heterogéneos. Esto requiere un refactor arquitectónico para optimizar los patrones de acceso a memoria y la eficiencia de las trayectorias computacionales.

Declaración del Problema

Los problemas primarios identificados incluyen:

1. Incremento de la complejidad algorítmica debido al voluminoso recuento de parámetros que conduce a una gestión ineficiente de la memoria.

2. Comunicación fragmentada dentro del sistema distribuido que exacerba las penalizaciones de latencia y reduce el rendimiento general.

3. Utilización de recursos subóptima resultante de mecanismos inflexibles de balanceo de carga inherentes a las implementaciones actuales de RAG.

Decisión

Es necesario un refactor integral del sistema arquitectónico, priorizando el desarrollo de un mecanismo dinámico de asignación de recursos capaz de equilibrar la carga de manera adaptativa en tiempo real. Esto incluye la implementación de estrategias avanzadas de acceso a memoria como la partición vertical y horizontal de memoria junto con protocolos de comunicación entre nodos mejorados para mitigar las sobrecargas de latencia.

Consecuencias

Se esperan mejoras que incluyen una reducción de la latencia mediante un enrutamiento de datos y computación más coherente, disminución de los incidentes de fragmentación de memoria y un mayor rendimiento computacional en sistemas distribuidos. Además, es probable que estos cambios precipiten una infraestructura más escalable que facilite futuras iteraciones de LLM. Sin embargo, la implementación introduce una sobrecarga computacional inicial y requiere pruebas exhaustivas dentro de los marcos de despliegue existentes.

Justificación

Este refactor es esencial para abordar las ineficiencias presentadas por la escala masiva de la parametrización de los LLM. Al reorganizar el RAG para admitir ajustes dinámicos de carga y optimizar los protocolos comunicativos, el marco de implementación puede lograr mayores ganancias de eficiencia en los recursos, con una notable reducción en la complejidad algorítmica.

Consideraciones Adicionales

Los futuros examenes deberían investigar modelos alternativos de procesamiento distribuido, como los marcos de aprendizaje profundo descentralizado, para mejorar aún más la eficiencia y escalabilidad de las implementaciones de LLM.”