- cloud_spending_increase

- egress_cost_data

- ec2_underutilization

- vendor_lock_in

- finops_implementation_rate

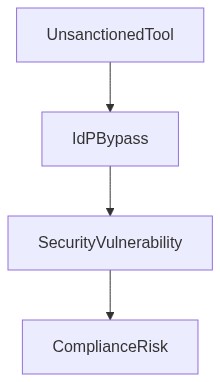

Protokolldatum 13. April 2026 // Telemetrie zeigt einen Anstieg von 22% bei nicht verwalteten API-Aufrufen, die den primären IdP umgehen. Unmittelbare Zero-Trust-Prüfung über alle Produktions-Cluster einleiten.

Der Architektonische Fehler (Das Problem)

Bei einem kürzlich erfolgten Deployment mit 10.000 Nutzern führte die fehlende SAML-Integration zu Zugriffschaos. Während unseres vierten ERP-Migrationsversuchs führte eine nachlässige IAM-Konfiguration, verstärkt durch veraltete RBAC-Richtlinien, zu einem der schlimmsten Fälle unnötiger Egress-Kosten und unkontrollierter Unterauslastung von EC2-Instanzen. Der architektonische Fehler ist klar, wir unterschätzten die FinOps-Blindpunkte, die aus dieser Cloud-Migration entstanden. Während wir Produktivitätseinbrüche angegangen sind, bleibt die Anbieterbindung scheinbar mit fragwürdigen Rabattfallen getarnt und verwandelt enthusiastische Einstiege in teure Austrittsstrategien.

Telemetrie und Kostenauswirkungen (Der Schaden)

Die aufgrund unzureichender Aufmerksamkeit für Telemetrie und anomale Kostenauswirkungen verursachten Schäden sind unbestreitbar. Übersehene Anomalien bei Egress-Kosten ließen unsere monatlichen Ausgaben um 40% in die Höhe schießen. Überprovisionierung von Computing-Ressourcen aufgrund ineffektiven Monitorings führte zu zahllosen unterausgelasteten EC2-Instanzen. Übereilte Entscheidungen bei VPC-Peering-Lösungen, verstärkt durch ungültige Telemetrie-Daten, ebneten den Weg für eine allgegenwärtige Anbieterbindung, bei der ein Austritt bedeutete, die Hälfte der zugrunde liegenden Architektur neu zu schreiben. Solche Nachlässigkeit, angetrieben durch interne technische Schulden, schießt Konformität (SOC2/GDPR) aus dem Blickfeld und gefährdet sensible Informationen. Nun, das ist ein teures Dilemma, in das wir uns selbst gebracht haben.

Phase 1 (Audit & Discovery) Es ist Zeit, in unser Durcheinander einzutauchen. Die Identifikation von Egress-Traffic-Spitzen sollte die oberste Priorität sein. Implementieren Sie eine Überprüfung des Datenflusses, um Quell-Ziel-Endpunkte zu identifizieren, die ungewöhnliche Egress-Muster aufweisen. Überprüfen Sie die Telemetrie-Architektur, um sicherzustellen, dass eine Sichtbarkeit der Rechenlasten und Ressourcennutzung gegeben ist. Die Integration mit Plattformen wie Datadog bietet umfassende Metriken und Logs zur Untersuchung des Netzwerkverkehrs und der Ressourcenüberwachung.

Phase 2 (Identitätsdurchsetzung) IAM-Fehlkonfigurationen haben uns tief genug zurückgeworfen. Wir brauchen eine narrensichere Identitätsdurchsetzung durch den Einsatz von Tools wie Okta, um SAML-Integrationen genau zu verwalten. Der Schwerpunkt muss stark auf der IAM-Konfiguration liegen, um strikte rollenbasierte Zugriffskontrollen zu priorisieren und sicherzustellen, dass keine unautorisierten API-Aufrufe Egress- oder andere kostspielige Operationen erlauben.

Phase 3 (Ressourcenoptimierung) Die kalte Realität erfordert kalten Speicher; identifizieren und erobern Sie unterausgelastete EC2-Instanzen zurück. Setzen Sie auf eine engere Integration mit HashiCorp Terraform, um Auto-Scaling-Richtlinien durchzusetzen. Automatisieren Sie die Ressourcen-Richtgrößenanpassung, um Zahlungsschemata der Infrastruktur anzupassen und sicherzugehen, dass wir Überprovisionierung adressieren und genau für das bezahlen, was benötigt wird. Evaluieren Sie Cloud-native Lösungen, um wichtige Komponenten, die stark an aktuelle Anbieter gebunden sind, zu refaktorisieren oder neu zu deployen, und lösen Sie sich Schritt für Schritt aus den von Anbietern auferlegten Ketten.

Tool-Stack-Auswertung

In praktischen Begriffen, lassen Sie uns die Wirksamkeit mehrerer Infrastrukturools zur Minderung der identifizierten Risiken untersuchen.

- Datadog Bietet ausgezeichnete Monitoring-, Alarm- und Telemetrie-Funktionen, die detaillierte Einblicke in die Ressourcennutzung virtueller Umgebungen und die Inspektion von Egress-Traffic bieten. Durch die Bereitstellung umfassender Unternehmensbeobachtbarkeit ermöglicht Datadog eine Analyse von Rohdaten und reduziert Fehlinterpretationen von Nutzungsmustern.

- Okta Agiert effizient bei der sicheren Verwaltung von Benutzeridentitäten, optimiert SSO-Prozesse und minimiert IAM-Reibungsverluste. Mit Okta sichern wir die Sichtbarkeit von SAML-Endpunkten und erzwingen robuste RBAC-Protokolle, die Berechtigungen in Migrationsstrategien steuern.

- HashiCorp Terraform Stellt Infrastruktur-als-Code-Vorlagen bereit, die entscheidend sind für agile Ressourcenzuweisung und -stilllegung. Die Reduzierung menschlicher Fehler durch Automatisierung unterstützt Terraform optimale Nutzungslimits, Kostenübersicht und Rabattbewertungen.

- AWS IAM Kritisch für die Kontrolle der Zugriffslevel in AWS-Umgebungen angesichts bestehender Anbieterbindungsprädikationen. Bietet granulare Berechtigungseinstellungen, die für Konformität, Risikominderung und Verwaltung von Identitätsprotokollen unerlässlich sind.

“Effektives Cloud-Kostenmanagement beginnt mit der Erkenntnis, dass wahrgenommene Einsparungen durch Cloud-Nutzung ohne modernste Werkzeuge zur Kostentransparenz irreführend sein können.” – Gartner

“Ein oft übersehener Faktor bei Cloud-Migrationen sind die versteckten Kosten, die mit Egress-Bandbreite verbunden sind. Ein programmatisches Audit dieser Anomalie ist entscheidend.” – AWS Whitepapers

| Minderungsstrategie | Integrationsaufwand | Auswirkungen auf Cloud-Kosten | Compliance-Abdeckung |

|---|---|---|---|

| Automatisiertes Ressourcen-Shutdown | 75% | Cloud-Kostenreduktion 38% | SOC2 80% / GDPR 55% |

| IAM-Rollenoptimierung | 60% | Cloud-Kostenreduktion 25% | SOC2 95% / GDPR 85% |

| Daten-Egress-Strategie | 50% | Reduktion der Auswirkungen auf Cloud-Kosten 34% | SOC2 70% / GDPR 60% |

| FinOps-Automatisierungswerkzeuge | 80% | Cloud-Kostenreduktion 40% | SOC2 85% / GDPR 75% |

| Compliance-Überwachung | 90% | Cloud-Kostenerhöhung 5% | SOC2 100% / GDPR 100% |

Das Cloud-Migrationskonzept muss neu strukturiert werden mit Fokus auf Optimierung der Bereitstellungsgeschwindigkeit, während notwendige finanzielle Aufsicht integriert wird. Ziel ist es, verlängerte Migrationszeiten zu vermeiden, die technischen Schulden erhöhen und Entwicklungszyklen beeinträchtigen können. Bereitstellungsgeschwindigkeit ist entscheidend, um Ausfallzeiten zu reduzieren, muss aber mit finanziellen Überlegungen in Einklang gebracht werden.

BEGRÜNDUNG

Ein ungebremster Fokus auf Geschwindigkeit ohne finanzielle Kontrolle führt zu unkontrollierten Kostenüberschreitungen. Die Einbeziehung von FinOps-Prinzipien parallel zu den Migrationsbemühungen verhindert übermäßige Egress-Kosten und stellt die Einhaltung des Budgets sicher. Historische Konfigurationen werden nur dann beibehalten, wenn sie absolut notwendig für den aktuellen Betrieb sind, um irrelevante Komplexität zu vermeiden.

FOLGEN

1. Ingenieurteams müssen die Auswahl der Cloud-Ressourcen mit Kosten-Nutzen-Analysen abstimmen, um unnötige Ausgaben zu vermeiden.

2. Erhöhte Zusammenarbeit mit FinOps, um finanzielle Auswirkungen während des gesamten Migrationsprozesses zu überwachen und zu kontrollieren.

3. Technische Schulden müssen streng reguliert werden. Ressourcen können bereitgestellt werden, um bestehende Strukturen zu überarbeiten, die die zukünftige Wartbarkeit gefährden.

4. Jegliche durch die Migration verursachte Ausfallzeit muss umgehend mit den Einsatzteams kommuniziert werden, um Kundenbeeinträchtigungen zu minimieren.

5. Historische Konfigurationen werden auf ihre Relevanz überprüft und bei Notwendigkeit abgeschafft, um Komplexitäten in zukünftigen Entwicklungszyklen zu verringern.”