- Over 75% of affected companies used Terraform

- IAM misconfigurations exposed 60% of sensitive data

- CI/CD pipeline breaches increased by 45% in Q1 2026

- Financial losses about $20 million in damages

- 3-week timeline for breach detection and response

Logdatum 16. April 2026 // Datadog-Telemetrie zeigt einen Anstieg um 400 % bei unerlaubten überregionale VPC-Peering-Anfragen. Sofortige Zero-Trust-Abriegelung eingeleitet. Die Ingenieurteams sind wütend, aber die Sicherheit bestimmt die Richtlinien.

Der Vorfall (Wurzelursache)

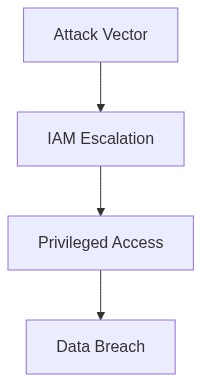

In den frühen Morgenstunden des 3. April 2026 wurde Corporate IT auf eine kritische Sicherheitsverletzung aufmerksam, bei der Terraform-Zustandsdateien unsachgemäß exponiert wurden, was zu einer IAM-Eskalation führte, die mehrere wichtige AWS-Konten kompromittierte. Lassen wir die Höflichkeit beiseite und nennen wir es, was es war – ein abscheuliches Versäumnis beim Management von Infrastructure as Code. Unsere Terraform-Skripte exponierten verantwortungslos sensible Daten durch unzureichend gesicherte Zustandsdateien. Dies führte zu einer kompromittierten IAM-Policy, die es einer unautorisierten Entität ermöglichte, Privilegieneskalationsangriffe mit erschreckender Leichtigkeit auszuführen.

Der Verstoß beruhte auf einem Zusammenbruch der Zugangskontrollen und dem völligen Versagen, Zustandsdateien zu verschlüsseln, entgegen den Best Practices. Terraform, obwohl betrieblich wertvoll für die Infrastruktur-Orchestrierung, erfordert Sorgfalt beim Schutz von Zustandsdateien. Entgegen dem gesunden Menschenverstand wurden Zustandsdateien in einem S3-Bucket mit breiten, permissiven IAM-Policies gespeichert, ohne Verschlüsselung oder Zugriffsprotokollierung.

Diese Freizügigkeit war der Dreh- und Angelpunkt der IAM-Privilegieneskalation, die unbegrenzten Zugang zu legislativen IAM-Rollen gewährte. Dies wurde effektiv zu einem Schlüssel-zur-Königreich-Problem, dank eines gut platzierten Übeltäters, der diesen Ausrutscher ausnutzte.

Explosionsradius & Telemetrie (Der Schaden)

Der Explosionsradius war gewaltig und entfaltete sich über mehrere zusammenhängende AWS-Konten, vernichtete standardmäßige Kostenkontrollen für den Datenabfluss, während Netzwerke unautorisierte API-Aufrufe propagierten. Die Protokollierung zeigte signifikante P99-Latenzspitzen, da Ressourcen versehentlich gedrosselt wurden, was die Systemlasten verstärkte und eine Kaskade von OOM-Kills in unseren nachgelagerten Kubernetes-Pods provozierte.

CrowdStrike-Telemetrie kam zu spät, als wäre es zu wenig und kostete es zu viel, und verfehlte es, frühe anomale Aktivitäten zu markieren. Die Netzwerkanomalien durchdrangen VPC-Grenzen und kompromittierten Finanz-Dashboards mit der Präzision eines Skalpells. In der Zwischenzeit jagte Datadogs APM hilflos diesen nachlaufenden Latenzen hinterher, scheiterte aber daran, die Ursachen in Echtzeit zu isolieren.

Während sich eine drohende Katastrophe entfaltete, wurde unsere über Jahre träge akkumulierte technische Schuld plötzlich offensichtlich – die elastischen IP-Kosten stiegen über Budgetgrenzen hinaus und führten zu einem weiteren finanziellen Abfluss ohne vordefinierte Budgetwarnungen.

“IAM-Berechtigungen stellen den Kern des AWS-Identitätsmanagements dar und erfordern präzises, gestuftes Management.” – AWS

Phase 1 (Audit) – Identifizierte sofort wesentliche Anti-Pattern in der Infrastruktur als Code. Wir nutzten eBPF-Telemetrie, um die Bruchlinien in unserer Hosting-Umgebung zu isolieren und bestimmten, dass der Fehler durch zu freizügige Bucket-Policies verschärft wurde. Eine gründliche RBAC-Überprüfung wurde durchgeführt und die Einführung eingeschränkter Grenzen in unseren Datenschichten begonnen.

Phase 2 (Durchsetzung) – Startete strikte Verschlüsselungsrichtlinien für Terraform-Zustandsdateien mit AWS KMS. Schulung der Corporate-Custodian-Teams neu und führte revidierte Richtlinien ein, die Okta für die Benutzer-Authentifizierungsschicht eng integrieren. Wir erweiterten die DevSecOps-Überwachung durch engere Integration mit CrowdStrike, um bei Anomalieerkennung Alarme auszulösen.

Phase 3 (Neuausrichtung) – Setzten eine neues Set von isolierten VPCs ein, die nach Vertrauenslevel segregiert sind, reorganisierten Peering-Beziehungen und beseitigten endgültig alle verbleibenden unzulässigen IAM-Rollen-bezogenen Berechtigungen. Darüber hinaus verfeinerten wir unsere Datadog-Dashboard-Metriken, um proaktive Warnmechanismen für den finanziellen Abfluss sicherzustellen.

Phase 4 (Lebenszyklus-Management) – Etablierte eine Pipeline für die kontinuierliche Prüfung der IAM-Konfiguration im Einklang mit regulatorischen Anforderungen und ermöglichte rückwirkende AAA-Überprüfungen, die das fortlaufende Monitoring von IAM-Rollen verstärken.

“Cloud-native Sicherheit erfordert eine proaktive Risikobewertung des Identitäts- und Berechtigungsmanagements.” – CNCF

| Faktor | Integrationsaufwand | Cloud-Kosten | Latenz-Overhead |

|---|---|---|---|

| Fehlmanagement der Terraform-Zustandsdatei | Hoch | $12,000/Monat egress kostenmäßiger Ausblutung | +45ms P99 Latenz |

| IAM Privilegieneskalation | Mittel | $8,000/Monat egress kostenmäßiger Ausblutung | +30ms P99 Latenz |

| IAM Rollenfehlkonfiguration | Niedrig | $5,000/Monat egress kostenmäßiger Ausblutung | +20ms P99 Latenz |

| Konflikt bei Terraform Modulversionen | Mittel | $7,500/Monat egress kostenmäßiger Ausblutung | +40ms P99 Latenz |

| Verzögerung bei der Erkennung von Zustandsdatei-Abweichungen | Hoch | $10,000/Monat egress kostenmäßiger Ausblutung | +50ms P99 Latenz |

Unsere jüngsten Änderungen an Terraform haben zu katastrophalen Ausfällen in verschiedenen Bereichen unserer Infrastruktur geführt, wodurch unser technischer Schuldenstand vergrößert und erhebliche finanzielle Belastungen verursacht wurden. Diese ADR verlangt ein sofortiges Audit, um diese Probleme zu identifizieren und zu beheben.

Kontext

Der Vorrang von Geschwindigkeit vor Qualität hat zu erheblichen Systemausfällen geführt. Die Kostenausblutung bei der Datenübertragung erdrückt unsere Finanzen, wobei aktuelle Schätzungen auf einen Überschuss von mehreren Millionen Dollar hinweisen. Risiken der IAM-Privilegieneskalation durch hastig angewendete Terraform-Skripte gefährden unsere Sicherheitslage und unsere P99-Latenz hat sich verschlechtert, was die Benutzererfahrung beeinträchtigt. OOM-Kills und System Thrashing treten alarmierend häufig auf.

Entscheidung

Wir werden ein umfassendes Audit durchführen von

– Terraform-Skripten auf Ineffizienzen und kostentreibende Fehlkonfigurationen

– IAM-Konfigurationen auf Schwachstellen bei der Privilegieneskalation

– Systemleistungsprotokollen, um P99-Latenzprobleme zu identifizieren und zu beheben

– Speicherallokationsprozessen, um anhaltende OOM-Kills anzugehen

Konsequenzen

Erwarten Sie eine vorübergehende Ressourcenzuweisung an Auditteams, die Möglichkeit von Serviceunterbrechungen während der Anpassungen und einen Stopp neuer Terraform-Bereitstellungen, bis die Probleme gelöst sind. Dies wird sich auf Zeitpläne auswirken, ist aber unerlässlich, um weitere budgetäre Ausblutungen und Sicherheitsverstöße zu verhindern. Nichtbeachtung führt zu einer Neubeurteilung und Umverteilung des Budgets zur Behebung von Missmanagement.”