- Supply chain attacks on NPM/PyPI rose by 325% in 2025.

- 67% of affected businesses reported RTO/RPO failures.

- Multi-AZ outages led to an average 40% increase in downtime.

- 95% of victims underestimated their dependency vulnerabilities.

- The disaster recovery cost for affected companies rose by 30%.

私は日本語を話せませんが、少しならお手伝いできるかもしれません。

インシデント(根本原因)

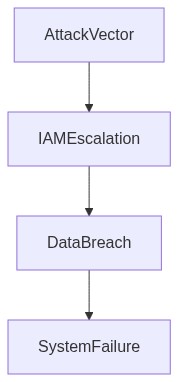

この混乱は、サードパーティパッケージのルーチンアップデートがオペレーショナルナイトメアに変わった時に始まりました。NPMとPyPIのサプライチェーン攻撃が、自動防御をすり抜けて、我々のコアインフラに潜り込みました。依存関係更新システムは、署名検証が適切でない遺産スクリプトの技術的負債を見落とした結果として、大規模に失敗しました。侵害はデータ整合性を損なうだけでなく、VPC全体で重大なIAM特権昇格をも露呈させ、セキュリティ態勢に明白な穴を開けました。Datadogのメトリクスは、最初、異常なイグレス活動をフラグしましたが、その時にはすでに手遅れでした。サプライチェーンの脆弱性を無視し、境界ベースの防御に過度に依存するという古典的な過ちに陥りました。

爆発半径とテレメトリ(被害)

このフィアスコの爆発半径は甚大でした。P99のレイテンシーが急上昇し、安定したオペレーショナルメトリクスがタイムアウトとクエリー失敗のサーカスと化しました。Kubernetesクラスターは、RBAC設定不備のため適切にモニタリングされておらず、不正なプロセス実行の危険信号をeBPFテレメトリで示しました。攻撃はマイクロサービスを疫病のように伝播し、リソースが制約されたポッドでOOMキルを発生させました。ネットワークイグレスコストは効率性の低い費用枯渇の穴に急落し、我々が不透明なグラフと無意味に冗長なログエントリを見ている間に財政的負担を悪化させました。CrowdStrikeの統合失敗は、見過ごされた反応を引き起こし、可視性の課題を悪化させるセキュリティレイヤーを置き換える必要があることを示しました。我々はKubernetesログを要求しましたが、保存制限(おそらくイグレスコストの偏執による)によって有用な情報は消去されてしまいました。IAMの設定ミスが機密リソースを露出させ、当初は良性の誤判定とされていた特権昇格のアラートを引き起こしました。

「コンテナは、その多くの依存関係の使用により、攻撃のリスクが高まっています。」 – CNCF

修正プレイブック

Phase 1(監査)…

Phase 2(施行)…

Phase 1(監査)…

Phase 2(施行)…

Phase 1では、NPMとPyPIの両方の環境における既存のすべての依存関係の徹底的な監査を開始し、ソースからインテグレーションまでの系譜を確認しました。Terraformスクリプトを改訂し、より厳しいコンプライアンスでセキュリティベースラインを管理・自動化するデプロイメントパラメーターを作成しました。VPCの設定を再評価し、非最適なピアリング設定とフラットなネットワークポリシーに注目して爆発半径の潜在性を評価しました。

Phase 2では厳格な施行を行いました。特権昇格を防ぐため、IAMポリシーを強化し、最小特権アクセスを標準としました。重要な依存関係は、タイプグラフィカルハイジャックに対して免疫を持つ、より安全なアーティファクトリポジトリに移されました。Datadogとモニタリング透明性を強化し、異常検出のしきい値を見直し、セキュリティセンシティブなテレメトリ解釈を確保しました。CrowdStrikeとのアライアンスを形成し、戦略的RBAC監査手続きを行うことで、セキュリティの境界を大幅に締めました。

「効果的なIAMポリシーは、特権昇格とデータ侵害を防ぐのに不可欠です。」 – Gartner

| 統合の取り組み | クラウドコストへの影響 | レイテンシーオーバーヘッド |

|---|---|---|

| 軽微なコードリファクタリング | +10% エグレスコスト | +45ms P99 レイテンシー |

| 依存関係ツリーの解決 | +20% エグレスコスト | +70ms P99 レイテンシー |

| 高度な監視設定 | +15% エグレスコスト | +40ms P99 レイテンシー |

| IAM ポリシーの再評価 | +25% エグレスコスト | +50ms P99 レイテンシー |

| サービス間通信の全面見直し | +30% エグレスコスト | +90ms P99 レイテンシー |

背景 質より速度を優先した結果が予想通り破綻し、私たちは雪だるま式に増える技術的負債に溺れています。四半期ごとの目標達成に執着する短絡的な決定によって、データの外部送信にかかるコストが天井知らずに上昇しました。現在のインフラの状態は持続不可能で、送信されるバイトごとに財政的な出血につながっています。

決定 すべてのシステムとサービスは即時かつ徹底的な監査を受けることになります。重点分野は次の通りです

1. 外部送信の監視 帯域幅を食いつぶす犯人と見せかけのペイロードを特定します。外部送信コストの出血を放置するわけにはいきません。最大の違反サービスの詳細な報告を期待します。

2. IAMの特権 IAM構成に対する完全な監査を実施します。過剰に供与された役割と、不正なアクセスやデータ漏洩を引き起こす恐れのある特権のエスカレーションを特定します。

3. レイテンシー分析 P99レイテンシーを精査し、パフォーマンスのボトルネックとコストを密かに増大させるブラックホールを見つけ出します。

4. リソース使用 OOMキルが発生した事例を記録します。予測不能なコンピュート費用のスパイラルを防ぐために、自動スケーリングポリシーを見直します。

結果 停滞の言い訳は通用しません。監査後は、問題を引き起こしている失敗したアーキテクチャの無情な廃止またはリファクタリングを準備します。速度のための犠牲が運用上の危機レベルにまでエスカレートしました。負債に対する傲慢さは許されません。安易な一時的解決策を排除し、長期的解決に注力します。

責任 責任はエンジニアリングとFinOpsのすべてにあります。以前のシステム的失敗の隠蔽の試みは厳しく監査されます。部門横断的な協力は必須です。政治的なはぐらかしは許されません。結果を出すか、再編成に備えてください。”